Konkrete Kritik an CVSS4

Marc Ruef

Das iPhone von Apple ist in den letzten Jahren aufgrund seiner Qualität zu einem sehr beliebten Objekt geworden. Es war nur eine Frage der Zeit, bis dieses interesse ebenfalls das Geschäftsumfeld erreicht hat. In diesem Zusammenhang wurde das Mobiltelefon für uns und unsere Kunden in Bezug auf die Sicherheitsmerkmale interessant. In verschiedenen Projekten und Fachartikeln haben wir diese Aspekte beleuchtet.

Grundsätzlich sind wir zu einem zwielichtigen Resultat gekommen. Die von Apple bereitgestellten und durch 3rd Party Anbieter erweiterten Sicherheitsmechanismen können den modernen Anforderungen von Unternehmen an die Informationssicherheit nicht gerecht werden. Architektonische und implementationstechnische Aspekte zeichnen sich dafür verantwortlich.

Heute Nacht wurde durch Salomão Filho auf Vimeo ein Video (39 Sekunden) gepostet, in dem er demonstriert, wie sich die Code-Sperre auf aktuellen iPhone umgehen lässt. Die Code-Sperre wird verwendet, um das Gerät bei Nichtgebrauch unzugänglich zu machen. Erst nach der Eingabe des vierstelligen Zahlencodes kann auf die Funktionen des Telefons zugegriffen werden.

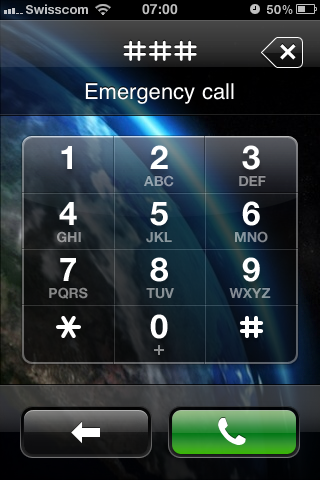

Derlei Schutzmechanismen erlauben in der Regel – so ist dies auch beim iPhone der Fall – das Absetzen von Notrufen trotz Sperre. Diese Möglichkeit kann ausgenutzt werden, um die Sperre zu umgehen (erforderlich ist eine entsperrte SIM-Karte auf dem Gerät):

Dadurch wird es möglich, auf die Kontaktliste und die Anrufliste zuzugreifen. Die Details der einzelnen Kontakte können angesehen werden. Das Abhören der lokal gespeicherten Voice-Messages ist ebenso möglich wie das Tätigen von Anrufen. Ein Folgen der Links und somit ein Öffnen des Browsers ist hingegen nicht möglich. Dies gilt ebenso für andere Apps, die mit eigenen Schemes arbeiten. Zusätzlich kann jedoch durch das Folgen der Informationen in den Kontakten SMS und Email geschrieben werden. Der Zugriff auf die gesendeten Nachrichten oder andere Verzeichnisse ist jedoch nicht möglich. Getestet wurde dieser Angriff auf einem iPhone 3GS und iPhone4 mit iOS 4.2.

Das Gerät kann erst wieder in den Normalzustand versetzt werden, indem es entweder durch langes Drücken der Sperrtaste heruntergefahren und danach neu gestartet wird. Oder indem ein Anruf getätigt und wieder beendet wird. (Mit besten Dank an Jan Pascal Tschudy, der uns auf die Eingabe beliebiger Zeichen als auch auf zweite Möglichkeit des Entsperrens hingewiesen hat).

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!