Konkrete Kritik an CVSS4

Marc Ruef

Seit Jahren beobachten wir den kommerziellen Markt für Exploits, wodurch wir ein Modell zur Berechnung von Preisen entwickeln konnten. In diesem Artikel sollen die aktuellen Strukturen der Märkte analysiert und sich abzeichnende Trends aufgezeigt werden. Dadurch können Bedürfnisse und Absichten der Angreifer sowie die Robustheit unterschiedlicher Produkte abgeleitet identifiziert werden.

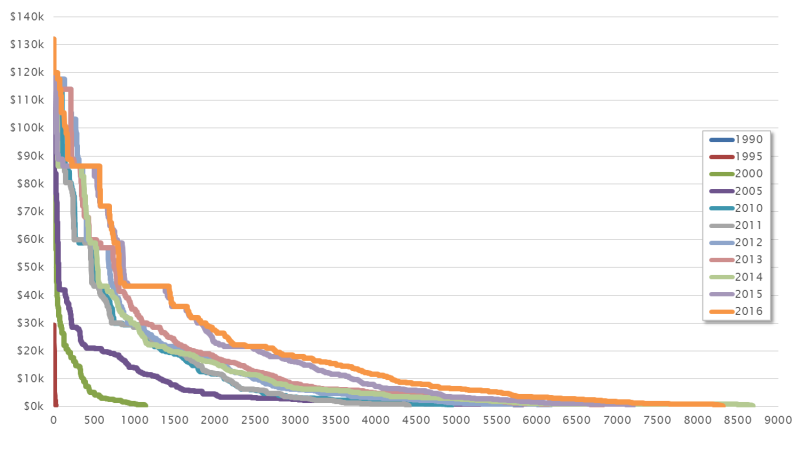

Unser Modell lässt die Erstellung von aktuellen und zukünftigen Preisen zu. Ebenso können aber auch unter Berücksichtigung des historischen Kontext die Preise für vergangene Exploits ermittelt werden. Die nachfolgende Grafik zeigt die Marktstruktur für die verschiedenen Jahre.

Hierbei ist zu sehen, dass 1990 und 1995 nur ein sehr kleiner Exploit-Markt existiert hat. Die Anzahl der Schwachstellen und deren kommerzielle Möglichkeiten waren sehr stark begrenzt.

Erst ab 2000 tritt eine Kurve auf, wie wir sie in ihrer groben Form auch heute noch feststellen können. Diese Kurve hat sich jedoch zunehmend verschoben: Die Anzahl der Schwachstellen (x-Achse) und die Preise für dazugehörige Exploits (y-Achse) befinden sich in stetigem Wachstum. Dafür lassen sich verschiedene Gründe identifizieren:

Es ist anzunehmen, dass sich dieser Trend für die kommenden Jahre fortsetzen wird.

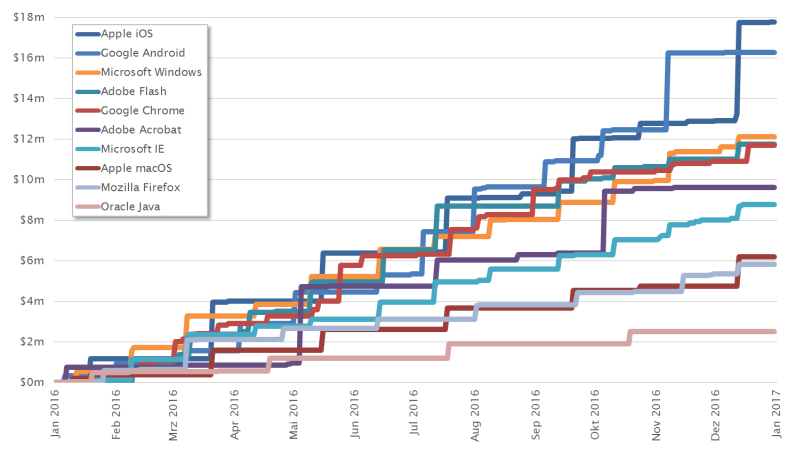

Die nachfolgende Grafik zeigt die Preisentwicklung des Exploit-Markts für die 10 populärsten Produkte. Dabei kristallisieren sich verschiedene Dinge mit einer spannenden Beschaffenheit heraus.

Seit Jahren tut sich Apple iOS als Spitzenreiter hervor. Die Preisstruktur für die mobile Plattform sucht ihresgleichen. Doch im 2016 hat Google Android mit vielen und teuer beschaffenen Schwachstellen nachholen können. Und ab November wirkte es fast so, als würde damit erstmals ein neuer Plattformprimus anstehen. Dies bestätigt den durch uns vorausgesagten Trend, dass Android irgendwann iOS den Rang ablaufen wird. Im Dezember konnte Apple aber seinen Platz nocheinmal verteidigen.

Adobe Flash und Oracle Java gelten als Technologien im Browser, die im Begriff sind zu sterben. Unsere Preisvoraussagen zeigen dementsprechend ganz klar nach unten, da langfristig niemand mehr Geld für Angriffe auf unpopuläre Technologien ausgeben möchtet. Dies hält den Exploit-Markt aber nicht davon ab, bis zur vollkommenen Ablösung der besagten Technologien, diese als interessant wahrzunehmen. Nach wie vor werden gute Preise für solide Exploits gezahlt.

In den Top Ten finden sich drei Webbrowser: Google Chrome, Microsoft Internet Explorer und Mozilla Firefox. Auch dies bestätigt den Trend, den es seit Jahren zu beobachten gilt: Webtechnologien befinden sich aufgrund ihrer Einfachheit und der hohen Verbreitung von Browsern in stetigem Wachstum. Dadurch und die Zunahme der Komplexität der Webtechnologien wurden sie für den Exploit-Markt besonders interessant. Seit ein paar Jahren werden sehr hohe Preise für Browser-Exploits bezahlt. Dies dürfte sich in den kommenden 5 Jahren markant ändern.

Es fällt zudem auf, dass die meisten Kurven eine Treppenform aufweisen. Dies ist darauf zurückzuführen, dass viele Hersteller mit zyklischen Patchdays agieren, was zu einer Gruppierung veröffentlichter Schwachstellen führt. Microsoft war in 2003 eines der ersten grossen Unternehmen, das dieses Konzept proklamiert hat. Ihr monatlicher Ansatz wurde durch verschiedene andere Hersteller adaptiert. Oracle hat sich zum Beispiel für einen vierteljährlichen Patchday entschieden, der sehr schön anhand der Kurve von Java erkennbar ist.

Dank dem Berechnungsmodell lassen sich verschiedene Hersteller, Produktkategorien und Produkteversionen miteinander vergleichen. Dadurch können Trends in Bezug auf Angriffe aber auch Hintergründe bei der Software-Entwicklung ausgemacht werden. Nachfolgend sollen verschiedene Szenarien und deren Auswirkungen diskutiert werden.

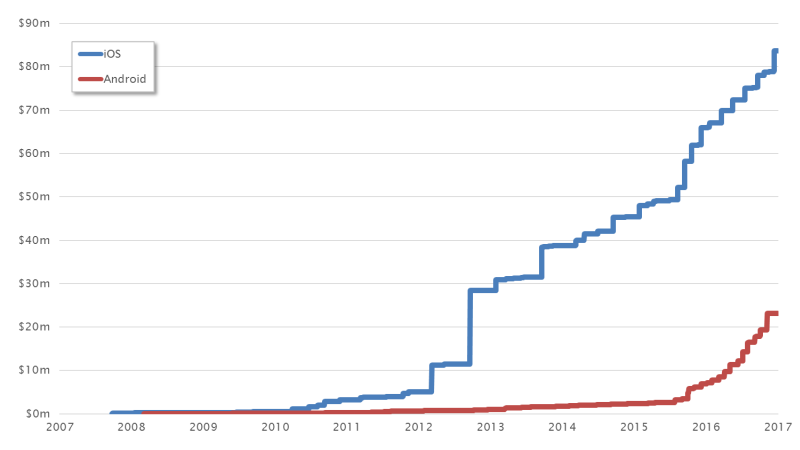

Der Vergleich der mobilen Plattformen Apple iOS und Google Android zeigt auf, wie sich Apple über die Jahre hinweg den Spitzenplatz erkämpft hat. Dies ist darauf zurückzuführen, dass die höchsten Preise für iOS-Exploits bezahlt werden. So wurde im November 2015 die Schallmauer von 1 Mio USD für einen iOS-Exploit durchbrochen. Mittlerweile werden Zahlen von 1,3 Mio USD ins Feld geführt. Wir rechnen mit dem Durchbruch von 2,0 Mio USD spätestens in 2018/2019.

Zeitgleich zeigt sich aber, dass Android im Begriff ist aufzuholen. Die hohe Anzahl der gefundenen Schwachstellen und der teilweise hohe Schweregrad (Stichwort Stagefright) lassen den Vorsprung von Apple schrumpfen.

In dieser Grafik wurden alternative mobile Plattformen, wie zum Beispiel Windows Phone und Blackberry komplett ausser Acht gelassen. Deren Exploit-Markt ist zu klein, um ihn in diesem Kontext zu berücksichtigen. Die Geschichte von Nokia hat jedoch gezeigt, dass sich im Markt für Mobiltelefone die Dinge sehr schnell wieder ändern können. Deshalb behalten wir den gesamten Markt der mobilen Plattformen im Auge.

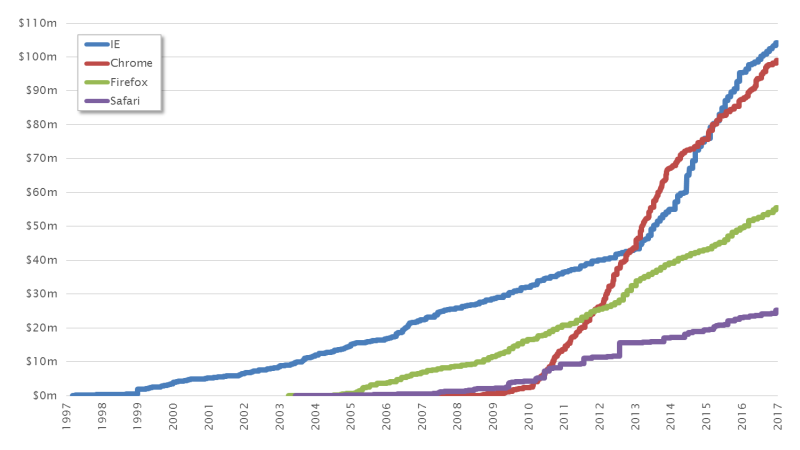

Webtechnologien haben massgeblich zum Erfolg des Internets beigetragen. Die Einfachheit dieser hat dazu geführt, dass heutzutage praktisch niemand mehr ohne Webbrowser auskommt. Zeitgleich wurden immer neue Webtechnologien entwickelt (z.B. XHTML, CSS, Ajax) und mit ihnen die Komplexität moderner Webbrowser erhöht. Dies hat dazu geführt, dass diese Software-Klasse für Angreifer besonders interessant wurde.

Spannend bei der Grafik zu sehen ist, dass sich die blaue Kurve des Microsoft Internet Explorer und die rote Kurve des Google Chrome zwei Mal geschnitten haben. Dies könnte auf verschiedene Beschaffenheiten zurückzuführen sein:

Die anhaltende Entwicklung der Kurven zeigt jedenfalls einmal mehr, dass die Popularität eines Produkts massgeblich zur Strukturierung des Exploit-Markts beiträgt. Würden nun also plötzlich ein Grossteil der Benutzer den Opera Browser bevorzugen, würde dieser voraussichtlich in 2-3 Jahren die Liste anführen.

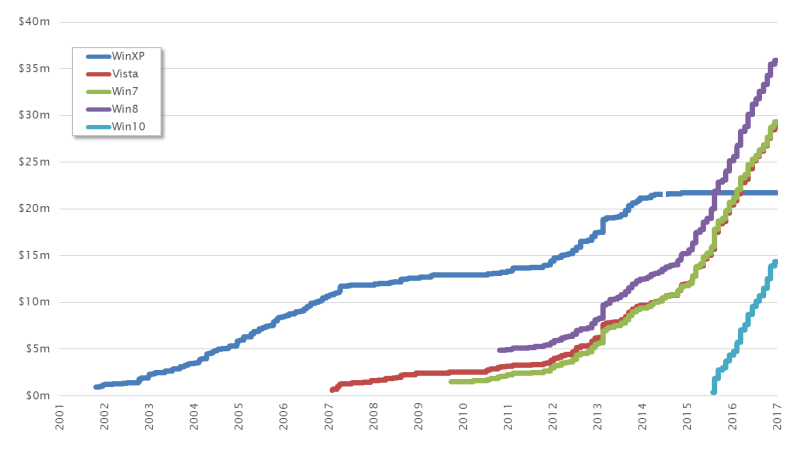

Die nachfolgende Grafik vergleicht die Märkte der verschiedenen Windows-Versionen. Hier fallen gleich mehrere Dinge auf, die diskussionswürdig sind.

Einerseits ist da die dunkelblaue Kurve von Windows XP. Diese zeigt, wie sich die letzten 15 Jahren der Exploit-Markt für die Windows-Plattform entwickelt hat. Dabei ist zu sehen, dass im Jahr 2014 das End-of-Life (EOL) von XP eingetreten ist. Dies hat den Exploit-Markt für diese Windows-Generation austrocknen lassen.

Desweiteren ist zu sehen, dass die drei Kurven für Vista, Windows 7 und Windows 8 sehr ähnlich strukturiert sind. Dies deutet darauf hin, dass es sich hier eigentlich um eine echte Windows-Generation handelt, deren Varianten sich nur in einzelnen Punkten unterscheiden.

Und zum Schluss ist zu sehen, dass Windows 10 eine eigene Kurve für sich in Anspruch nimmt. Diese kommt mit einer ähnlichen Struktur daher, wie die Vorgänger-Versionen ebenfalls gegenwärtig aufzeigen lassen.

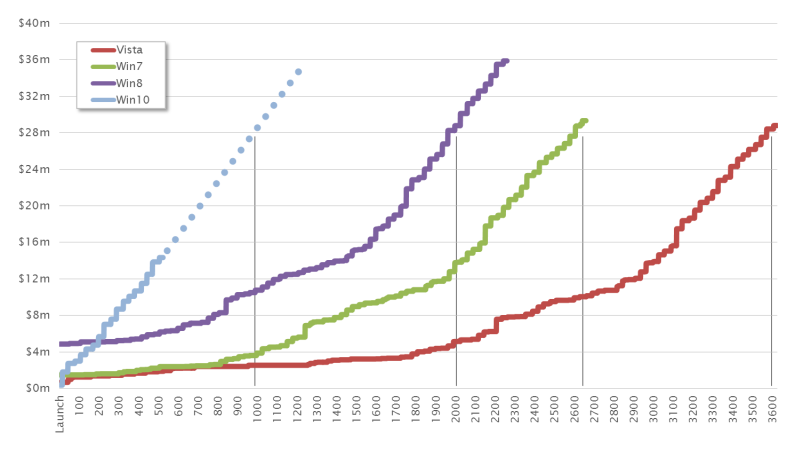

Die Geschwindigkeit der Entwicklungen am Beispiel des Windows-Markts lässt sich am besten darstellen, wenn die Kurven als Ausgangslage den Verkaufsstart der jeweiligen Windows-Version aufweisen.

Hierbei ist zu sehen, dass die Marke von 28 Mio USD bei Windows Vista nach knapp 3’600 Tagen erreicht wurde. Bei Windows 7 war dies schon nach rund 2’500 Tagen der Fall und bei Windows 8 gar schon nach 2’000 Tagen. Diese steigende Geschwindigkeitszunahme lässt für Windows 10 die Projektion zu, dass die jüngste Windows-Generation weniger als 1’000 Tage brauchen wird, um ebenfalls die Marke von 28 Mio USD zu erreichen.

Die Geschwindigkeit des Wachstums nähert sich scheinbar seinem Höhepunkt und schwächt sich damit ab. Momentan ist deshalb davon auszugehen, dass eine zukünftige Windows-Generation einen ähnlichen Exploit-Markt erzeugen wird, wie zur Zeit Windows 10. Es wäre nur mit einer marginalen Geschwindigkeitszunahme, jedenfalls im Vergleich zu den Entwicklungen der bisherigen Windows-Generationen, zu beobachten.

Unser Modell zur Berechnung von historischen, aktuellen und zukünftigen Exploit-Preisen hilft dabei, die Exploit-Märkte und ihre Hintergründe besser verstehen zu können. Dadurch wird es möglich, verschiedene Produkte miteinander zu vergleichen und sowohl Paradigmen bei der Software-Entwicklung als auch die Bedürfnisse der Angreifer erahnen zu können. Insgesamt ist der klare Trend des Wachstums im Exploit-Markt weiterhin ersichtlich. Dieser wird die kommenden Jahre ungebrochen sein. Der Schutz exponierter Systeme und sensitiver Daten wird deshalb auch in Zukunft eine zentrale Rolle spielen. Dem Thema Vulnerability Management gehört nach wie vor ein zentraler Platz bei der Bewirtschaftung sicherer Systeme. Neue Schwachstellen und Exploits müssen erkannt und auf diese zeitnah reagiert werden. Nur so kann das Zeitfenster für erfolgreiche Attacke auf ein Minimum reduziert werden.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!