Burp Bambdas & BChecks

Ralph Meier

Massnahmen und Tipps für ein sicheres Heimnetzwerk

Dieser Beitrag soll einige Tipps zur Sicherheit im Heimnetzwerk aufzeigen und Sie bei der Neuinstallation Ihres WLANs unterstützen.

Die meisten Router für den Heimgebrauch erstellen im Installationsprozess nur ein WLAN mit dem Gerätenamen und verwenden ein vordefiniertes Passwort. Dies ist entweder ein Standardpasswort oder ein individuelles auf dem Router aufgedrucktes Passwort. Für Anwender, welche sich nicht gross mit dem Thema Netzwerkeinstellungen befassen, resultiert also ein einziges Netzwerk, mit welchem logischerweise alle Computer und Smartphones verbunden werden. Damit ist jedoch noch nicht Schluss: Man hat vielleicht noch einen smarten Lautsprecher, einen Smart TV, eventuell einen Hub für Smart Home Geräte und irgendwann kommt ein neues Küchengerät ins Haus, welches neu auch über eine Internetanbindung verfügt. Wenn Gäste zu Besuch sind, brauchen diese teilweise auch einen Internetzugang, somit werden deren Geräte auch ins Netzwerk hinzugefügt.

Wenn alle Geräte in ein einziges Netzwerk eingebunden werden, kann dies zu verschiedenen Problemen führen. Zum einen kann man schnell den Überblick aller mit dem Netzwerk verbundenen Geräte verlieren. Zum anderen sehen alle Netzwerkteilnehmer geteilte Dateien, sofern öffentliche Freigaben oder Netzlaufwerke vorhanden und falsch beziehungsweise nicht geschützt konfiguriert sind. Es kommen Geräte mit unterschiedlichem und teilweise auch unbekanntem Softwarestand ins Netzwerk und bringen damit unbekannte Sicherheitslücken mit sich.

Alle Geräte können untereinander kommunizieren, da sie im selben Netzwerk sind, das macht es Angreifer leichter, von einem infizierten Gerät auf andere Geräte, wie zum Beispiel den persönlichen Computer, zu springen. Durch die Vermischung von allen Geräten, sprich Geräten mit privaten Dateien und Internet of Things (IoT) Geräten, wird das Erstellen von Firewall Regeln schwieriger. Denn IoT Geräte zum Beispiel müssen oft vom Internet aus angesprochen werden können, um den vollständigen Funktionsumfang nutzen zu können.

Es folgen einige grundlegende Verbesserung für mehr Sicherheit im Heimnetzwerk.

Bei der Inbetriebnahme eines neuen Routers sollten zuerst die Standardeinstellungen unverzüglich angepasst werden. Dies bedeutet, das Passwort fürs WLAN zu ändern auf eine zufällige Abfolge von Gross- und Kleinbuchstaben, Zahlen und Sonderzeichen mit einer Mindestlänge von 12 Zeichen. Da dieses Passwort pro Gerät nur einmal eingeben werden muss, kann es auch gerne länger sein.

Der Name des Netzwerks, die sogenannte SSID (Service Set Identifier), sollte nicht das Modell oder den Hersteller des eingesetzten Routers enthalten. Es empfiehlt sich auch ein Name zu wählen, welcher nicht auf den eigenen Haushalt zurückzuführen ist.

Anschliessend sollte die eingesetzte Verschlüsslungsmethode für das Drahtlosenetzwerk auf die höchstmögliche Option gesetzt werden, zum Zeitpunkt dieses Artikels ist dies WPA3.

Nun sollte geprüft werden, ob für den Router neue Updates bereitstehen, sowie die Option zukünftige Updates automatische zu installieren, aktiviert werden.

Die beste Lösung wäre, diese Geräte in ein eigenes virtuelles Lan (VLAN) zu stecken und dort WPA2 zu verwenden. Falls der Router kein WPA3 beziehungsweise WPA2 unterstützt, sollte dieser zeitnah ersetzt werden durch ein neueres Modell.

Viele heutige Router verfügen über die Option, ein separates Gastnetzwerk einzurichten. Dies ist ein eigenständiges Subnetz, das über eine eigene SSID und ein eigenes Passwort verfügt. Sofern man seinen Gästen einen Internetzugang zu Verfügung stellen möchte, sollte man dies so konfigurieren.

Damit lösen sich gleich einige zuvor aufgezählte Probleme auf einen Schlag. Einige Router bieten zudem eine Funktion, welche einen QR-Code generiert, um das einfache Verbinden mit dem Gastnetzwerk zu ermöglichen.

Nach der Unterteilung zwischen Heimnetzwerk und Gastnetzwerk sollten die restlichen Konfigurationsmöglichkeiten des Routers durchgegangen und überprüft werden. Einige Router bieten verschiedene Funktionen wie eine NAS-Funktionalität oder einen FTP-Server. Hierbei gilt, sofern die Funktionalität gerade nicht verwendet wird, sollte sie deaktiviert werden. Dies gilt auch für den Zugriff auf die Administratoroberfläche des Routers aus dem Internet. Sofern diese Option aktiv ist, empfehlen wir, diese zu deaktivieren.

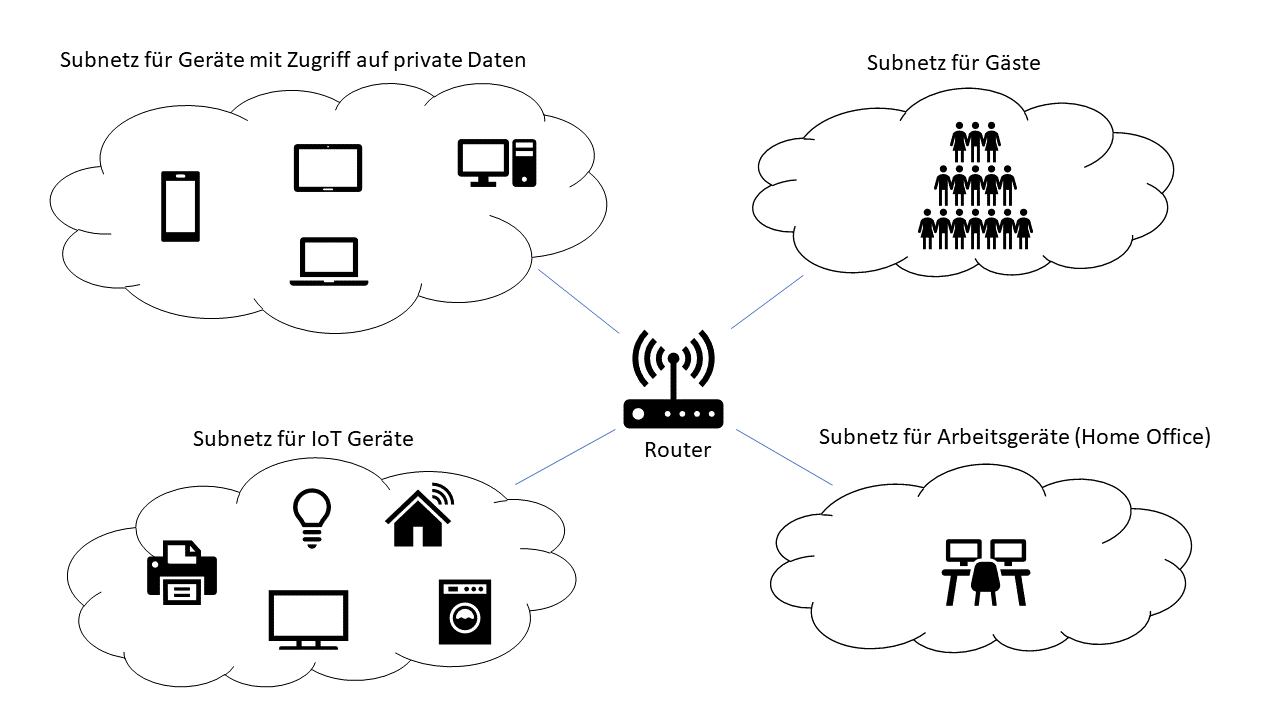

Durch das Anwenden einer Netzwerksegmentierung wird ein Netzwerk in mehrere Subnetze oder VLANs unterteilt. Dies ist etwas für fortgeschrittene Anwender und oft nicht mit Standardroutern umsetzbar.

Ziel dabei ist es, ein grosses flaches Netzwerk in kleine Subnetze mit “ähnlichen” Geräten zu unterteilen und somit die Angriffsfläche zu reduzieren.

Mit ähnlichen Geräten ist gemeint, dass in ein erstes Subnetz zum Beispiel alle Geräte mit privaten Daten oder mit Zugang zu privaten Daten, wie Computer, Tablets und Smartphones hineinkommen. In ein weiteres Subnetz kommen Drucker, Fernseher, IoT Geräte und deren Hubs. Dann gibt es ein Subnetz für Gäste und eventuell ein weiteres für das Arbeiten im Homeoffice.

Durch solch eine Unterteilung können Firewall-Regeln pro Netzsegment eingeführt werden und somit auch effizienter und genauer konfiguriert werden. Verbindungen vom ersten Subnetz kann in das Subnetz mit IoT Geräten und Druckern zugelassen werden, wobei eine Verbindungsanfrage in die Gegenrichtung blockiert werden kann.

Durch die Einführung von verschiedenen Subnetzen wird auch die laterale Ausbreitung bei einem Cyber-Angriff erschwert beziehungsweise je nach Konfiguration verunmöglicht.

Vor dem Kauf von internetfähigen Produkten, welche ins Heimnetzwerk eingebunden werden oder Geräte für den Netzwerkausbau an sich, sollten folgende Aspekte berücksichtig werden:

Für ein sicheres Heimnetzwerk sind die Änderung der Standardeinstellung, die Verwendung aktueller Software auf Router und Endgeräte sowie der Einsatz von sicheren Passwörtern essenziell. Ein gutes Gerätemanagement, eine Unterteilung in Heimnetzwerk und Gastnetzwerk oder sogar eine spezifischere Netzwerksegmentierung bringen zusätzliche Sicherheit. Ebenfalls ist es wichtig sich vor dem Kauf intensiv zu informieren, um Geräte zu wählen, welche über die gewünschten Funktionen verfügen und untereinander kompatibel sind. Um ungewollte bekannte Schwachstellen beim Neueinbinden von Geräten zu vermeiden, sollten im Voraus eine Schwachstellendatenbank konsultiert werden.

Unsere Spezialisten kontaktieren Sie gern!

Ralph Meier

Ralph Meier

Ralph Meier

Ralph Meier

Unsere Spezialisten kontaktieren Sie gern!