Security Testing

Tomaso Vasella

Ich bin generell nicht besonders überrascht darüber, wie lange ich schon im Beruf mit der Informationssicherheit zu tun habe. Dabei stelle ich fest, dass sich die Zeiten tatsächlich ändern, auch wenn es nur zehn Jahre sind. Im Jahr 2005 habe ich im damaligen Printmagazin itbusiness einen Artikel zum Thema ARP Spoofing veröffentlicht. Zugegeben, das Thema war damals schon nicht mehr das aktuellste, aber heute gehört es definitiv zum alten Eisen. ARP Spoofing wird heute eher aus Nostalgie zum Gesprächsthema als aus Sorge um die Auswirkungen lokaler Man-in-the-Middle Angriffe. Damals war Informationssicherheit ein Thema, das vor allem für Firmen interessant war. Heute, in der Zeit, in der Smartphones immer online sind und der anbrechenden Ära des Internet of Things, ist das Thema längst zum branchenunabhängigen Pflichtfach für jede und jeden geworden.

Daher ist es wichtig, dass unsere Branche hin und wieder aus der manchmal zynischen Blase der der Infosec-Community ausbricht und der Öffentlichkeit mit Rat und Tat zur Seite steht. So durfte ich im September 2015 an der Zürcher Ausgabe der Vortragsreihe Ignite auftreten. In meinem Vortrag, der gemäss den Ignite-Regeln nicht länger als fünf Minuten sein durfte, habe ich ein Dutzend einfacher Sicherheitstipps für Nutzerinnen und Nutzer präsentiert. Einfache Massnahmen, die innerhalb von fünf Minuten umgesetzt sind und die persönliche digitale Sicherheit spürbar erhöhen.

Sie kennen die Zweifaktorauthentisierung bestimmt von Ihrem e-banking. Der Mechanismus ist aber auch ziemlich cool für Ihre Mailbox, da sie ein sehr gutes Angriffsziel darstellt. Denken Sie mal nach: Jemand könnte mit Zugriff auf Ihre Mailbox einen Grossteil Ihrer Passwörter zurücksetzen, in dem er oder sie die Passwort vergessen Funktion nutzt. Daher ist Google Authenticator eine schlaue Idee. Ein nettes Feature ist, dass Sie Ihren Computer zuhause als vertrauenswürdig einstufen können, was die zusätzliche Codeeingabe unnötig macht. Vergessen Sie nicht, eine Backup-Nummer einzurichten. So können Sie, falls Sie Ihr Telefon verlieren, den Code per SMS oder Anruf erhalten. Sie können Google Authenticator auch mit anderen Apps wie Dropbox verwenden.

Die Betriebsrichtlinie, die Sie dazu zwingt, alle zwei Wochen Ihr Passwort zu ändern und Sie sich an einen neuen String von mindestens acht Zahlen, Buchstaben und Sonderzeichen erinnern müssen, ist Unsinn. Warum? Weil es Sie dazu verleiten kann, das Passwort aufzuschreiben, was noch schlimmer ist, als ein Passwort über einen längeren Zeitraum hinweg unverändert zu lassen. Dennoch, hie und da das Passwort zu ändern ergibt Sinn. Wenn Sie einen Passwort-Manager verwenden (siehe unten), dann ist das ohnehin einfach. Sonst wählen Sie einfach ein kritisches Passwort und ändern Sie das.

Web Browser haben sich in den vergangenen Jahren zu vertrauenswürdigen Plattformen gemausert, sind aber noch lange nicht perfekt. Zum Beispiel gibt es Attacken, die ausnutzen, dass Sie in eine andere Website eingeloggt sind, wie zum Beispiel Facebook und Ihr E-Banking. Einen Browser für das Browsen im Alltag zu verwenden und einen anderen für wichtige, persönliche Dinge, kann schon viel bewirken. Wo Sie die Linie zwischen Alltagsbrowsing und Privatbrowsing ziehen, bleibt Ihnen überlassen. Ich kenne eine Menge Leute, die alles Finanzielle, Steuern und Ähnliches, das mit Ihrem Geld zu tun hat, mit einem separaten Browser machen.

Ich verstehe ja, dass Tracking ein wichtiger Teil der Werbung und der Marktrecherche ist, aber ich bin trotzdem kein grosser Fan davon, beim Surfen auf Schritt und Tritt verfolgt zu werden. Dem kann ein nettes Plugin namens Ghostery Abhilfe schaffen. Es zeigt alle Tracking Services an und – falls so eingestellt – blockiert Tracker. Aber Achtung: Standardmässig zeigt Ghostery nur an, welche Tracking Services auf einer Website aktiv sind. Wenn Sie die Tracker blockieren möchten, müssen Sie die Einstellungen anpassen.

Das Smartphone zu verlieren ist eine blöde Sache. Es zu finden hingegen ist aber recht cool und die meisten modernen Systeme können das auch. Sowohl Googles Android wie auch Apples iOS haben Funktionen eingebaut, die die letzte bekannte Position Ihres Telefons aufzeichnen, das Telefon sperren können, es klingeln lassen können oder alle Daten auf dem Gerät löschen können. Das hilft offensichtlich im Falle eines Diebstahls, aber hilft auch, wenn es darum geht, dass kein Fremder Einsicht in die eigenen Daten erhält. Und wenn Ihr Telefon nicht gestohlen wurde, sondern Sie es einfach verlegt haben, dann ist diese Funktion ein Lebensretter.

Passwörter sind kein perfektes Konzept. Sie sollen keine Passwörter wiederverwenden. Sie sollten kompelx genug sein, dass sie nicht erraten werden können. Daher brauchen Sie eine Unzahl an komplexen Plattformen und für jemanden wie mich, der sich im Supermarkt nicht an alles auf der Einkaufsliste erinnern kann, ist das ein Problem. Ein Passwort-Manager löst das Problem, indem er nur ein Master-Passwort benötigt und all die anderen Passwörter verschlüsselt abspeichert, bis Sie das Master-Passwort eingeben. Für den persönlichen Gebrauch mag ich LastPass, aber wenn sie nicht wild auf eine Cloud-basierte Lösung sind, dann empfehle ich den Klassiker KeePass.

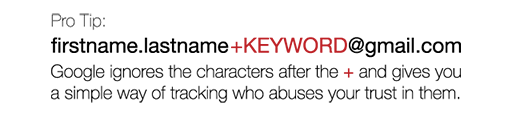

Bei jeder Registration geben wir unsere E-Mail-Adresse an. Generell ist es eine gute Idee, nicht Ihre Hauptadresse für jeden Sign-in zu verwenden. Aber ungeachtet dessen gibt es einen netten Trick in Gmail: Gmail ignoriert alle Zeichen, die nach einem Plus-Zeichen in einer E-Mail-Adresse folgen. Also wenn Sie sich irgendwo anmelden, können Sie die Mailadresse vorname.nachname+SCIP@gmail.com verwenden und das Mail kommt immer noch in ihrem Postfach an. Das hat mehrere Vorteile: Sie können verschiedene Begriffe nach dem + benutzen um herauszufinden, wer Ihre Mailadresse an Spammer verkauft hat und Phishing-Versuche aufdecken, wenn das Keyword nicht in der Mailadresse enthalten ist. Und sie können erkennen, wenn jemand Ihre Mailadresse an Marketingleute weitergegeben hat.

Facebook und andere soziale Netzwerke sind berühmt-berüchtigt dafür, ihre Privatsphäreneinstellungen regelmässig zu ändern und neue Mechanismen einzuführen, die möglicherweise verändern, was von Ihnen publik wird. Obwohl Sie stets davon ausgehen müssen, dass alles, was sie auf sozialen Netzwerken posten, von allen gesehen werden kann, schadet es doch nicht, einen Blick auf Ihre Privatsphäreneinstellungen zu werfen und sie dann und wann wieder aufzuräumen. Facebook hat zudem eine Funktion, das es Ihnen erlaubt, Ihr Profil als eine andere Person anzusehen. Das sollten Sie tun. Jetzt.

Es bringt nichts, wenn ich Ihnen jetzt einen langen Text über schlechte Passwörter vorsetze: passwort: schlecht. 123456: schlecht. Ihr Vorname: schlecht. Ihr Nachname: schlecht. Alles, das in einem Wörterbuch steht: schlecht. Gute Passwörter haben ein gewisses Mass an Komplexität, das deren Erratung schwierig macht. Aber sie sind auch schwieriger zu merken. Das ist auch ein Grund für die Nutzung von Passwort-Managern (siehe oben). Aber egal, ob Sie nun ein Passwort brauchen oder ein Dutzend, wählen Sie ein Komplexes. Zum Beispiel: Wählen Sie einen Satz, den Sie sich gut merken können und nehmen Sie den Anfangsbuchstaben von jedem Wort. Mischen Sie Zahlen und ein Sonderzeichen rein.

Wissen ist ein grosser Teil der Sicherheit. Wenn Sie wissen, wie einfach es ist, etwas zu tun, dann ändert sich Ihre gesamte Sichtweise. Finden Sie heraus, wie einfach es ist, ein einfaches Schloss zu öffnen. Ohne Schlüssel. Oder besser: versuchen Sie es selbst. Schlösser zu knacken ist unter dem Namen Lockpicking auch in der Schweiz ein Sport. Der Club SPASS bietet sogar Workshops und Kurse an.

Es ist leider so, dass die meisten sicherheitsrelevanten Incidents beim Hack von grossen Services passieren. Adobe gilt da als Paradebeispiel. Hier wird die Nutzung des selben Passworts für mehrere Accounts zum Problem. Und wieder: Wissen hilft. Darum gibt es Websites wie HaveIBeenPwned auf denen Sie überprüfen können, ob Ihr Benutzername auf veröffentlichten Listen aus Hacks auftaucht. Wenn der Test positiv ausfällt, dann müssen sie wohl eines oder mehrere Passwörter ändern.

SSL-verschlüsselter Web Traffic ist in den vergangenen Jahren stets beliebter geworden. Viele Firmen haben eine HTTPS-Only-Policy adoptiert. Das ist gut. Die meisten Sites ermutigen Sie, verschlüsseltes HTTPS zu verwenden, aber einige tun das noch nicht. Aber Sie können ein Plugin für Ihren Browser nutzen, wie zum Beispiel HTTPS Everywhere von der Electronic Frontier Foundation, das den Browser anweist, immer HTTPS zu verwenden, wenn die Möglichkeit besteht.

Das Video meines Talks ist unten, dauert nur fünf Minuten und ist hoffentlich lehrreich.

Lassen Sie durch uns einen Social Engineering Test durchführen!

Tomaso Vasella

Eric Maurer

Marius Elmiger

Eric Maurer

Unsere Spezialisten kontaktieren Sie gern!