Konkrete Kritik an CVSS4

Marc Ruef

Der Bereich der Computersicherheit ist, vor allem gemessen an traditionellen Disziplinen, unglaublich jung. Doch dies muss nicht zwingend als unumstösslicher Nachteil wahrgenommen werden. So lassen sich nämlich viele Modelle aus anderen Wissenschaften übernehmen und dadurch vom Erfahrungsschatz dieser profitieren.

Die Veröffentlichung von neuen Schwachstellen gilt als massgeblicher Indikator für die aktuelle Bedrohungslage und zukünftige Gefahren. Aus diesem Grund haben wir statistische Daten verschiedener Quellen miteinander kombiniert und ausgewertet. Mit diesem Beitrag soll versucht werden die Vergangenheit, Gegenwart und Zukunft im Bereich der Computersicherheit etwas greifbar zu machen.

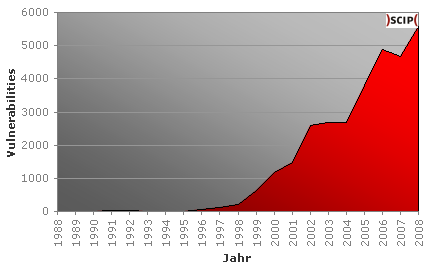

Nachfolgende Statistik zeigt auf, wieviele Advisories jährlich in den letzten 20 Jahren (1988 bis 2008) herausgegeben wurden. Es ist zu sehen, wie ab Mitte der 1990er Jahre eine erste konstante Veröffentlichung von Advisories beobachtet werden kann. Diese etabliert sich zunehmends und beginnt offensichtlich gegen Ende des Jahrtausends zu steigen.

Seit 1993 ist pro Jahr eine Verdoppelung der an die Öffentlichkeit getragenen Schwachstellen zu beobachten, wie nachfolgende Tabelle aufzeigt. Dies hat sowohl mit der breitflächigen Nutzung von Computersystemen als auch mit der Etablierung des Internet sowie dem neuerlichen Interesse an Sicherheitslücken in Software zu tun.

| Jahr | Schwachstellen |

|---|---|

| 1988 | 6 |

| 1989 | 2 |

| 1990 | 11 |

| 1991 | 20 |

| 1992 | 23 |

| 1993 | 4 |

| 1994 | 9 |

| 1995 | 15 |

| 1996 | 52 |

| 1997 | 116 |

| 1998 | 208 |

| 1999 | 628 |

| 2000 | 1165 |

| 2001 | 1474 |

| 2002 | 2605 |

| 2003 | 2681 |

| 2004 | 2692 |

| 2005 | 3805 |

| 2006 | 4893 |

| 2007 | 4686 |

| 2008 | 5564 |

Die darauf folgenden Jahre konnte zwar auch weiterhin ein stetiger Anstieg, jedoch nicht mehr in einer derartig überproportionaler Weise beobachtet werden. Auch hier hat die Verbreitung von produktiven Lösungen sowie dem stetigen Interesse an Schwachstellen in diesen beigetragen.

Dieser Anstieg ist bis heute ungebrochen und dürfte sich wohl auch in den kommenden Jahren weiterziehen. Vor allem durch mobile Geräte (Mobiltelefone, PDAs und Netbooks) erschliesst sich hier in breitflächiger Weise ein neuer Bereich für interessante Sicherheitslücken. Einen weiteren Schub der Angriffsfläche und des damit einhergehenden Interesses dürfte die Ausbreitung von vernetzten Systemen im alltäglichen Leben (z.B. in modernen Autos oder digitalen Haushalten) erfahren.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!