Konkrete Kritik an CVSS4

Marc Ruef

Der Bereich der Computersicherheit fristet ein gewisses Schattendasein. Nur sehr selten werden Entwicklungen von der breiten Öffentlichkeit wahrgenommen. Nur manchmal gibt es Sicherheitslücken, Malware oder Angriffe, die es in die Tagesmedien schaffen. Die ersten medienwirksamen Meldungen wurden durch Würmer wie Melissa und ILOVEYOU sowie die ersten grossflächigen Distributed Denial of Service-Attacken (DDoS) gegen eBay und Yahoo generiert.

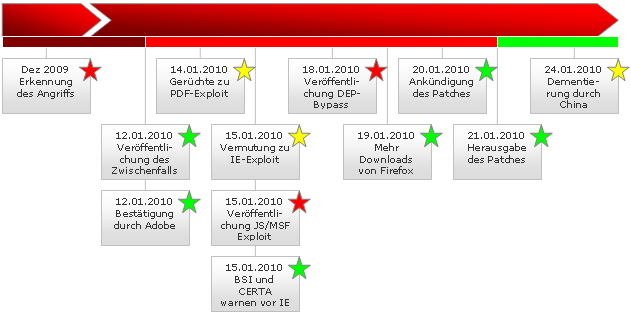

Die letzten Jahre haben keine grösseren Meldungen hervorgebracht. Dafür ist im Januar dieses Jahres der Zwischenfall, der unter dem Namen Aurora bekannt werden sollte, umso mehr eingeschlagen. Den Stein ins Rollen brachte die Meldung von Google, in der darauf hingewiesen wird, dass Google selbst im Dezember des vergangenen Jahres Opfer eines Hacker-Angriffs wurde. Bei diesem Zwischenfall seien zielgerichtet urheberrechtlich geschützte Inhalte (Quelltexte) gestohlen sowie Zugriffe auf Gmail-Konten von chinesischen Menschenrechtsaktivisten durchgesetzt worden. Da die ersten Untersuchungen gezeigt hatten, dass bei den Angriffen die chinesische Regierung federführend gewesen war, wolle man sich aus Protest – ebenfalls gegenüber den auferlegten Zensurmassnahmen – aus dem chinesischen Markt zurückziehen:

These attacks and the surveillance they have uncovered—combined with the attempts over the past year to further limit free speech on the web—have led us to conclude that we should review the feasibility of our business operations in China. We have decided we are no longer willing to continue censoring our results on Google.cn, and so over the next few weeks we will be discussing with the Chinese government the basis on which we could operate an unfiltered search engine within the law, if at all. We recognize that this may well mean having to shut down Google.cn, and potentially our offices in China.

Die Tagesmedien verbreiten diese Meldung, obschon sich dabei in erster Linie auf wirtschaftliche und politische Aspekte dieses schwelenden Konflikts fokussiert wird. Das Problem des Datendiebstahls wird zwar erwähnt, geniesst jedoch kein besonders hohes (technisches) Interesse.

Schon bald wurden erste Gerüchte laut, dass eine Schwachstelle im Adobe Reader ausgenutzt wurde, um erweiterte Zugriffsrechte zu erlangen. Konkrete technische Details oder eine verlässliche Quelle wurden hierfür jedoch nicht genannt. Weitere Firmen, darunter auch Adobe selbst, bestätigten, dass auch sie Opfer derartiger Angriffe wurden.

Zwei Tage nach dem Bekanntwerden der Angriffe auf Google und andere namhafte Firmen in China, veröffentlichte Microsoft das Microsoft Security Advisory 979352. Dieses beschreibt eine kritische Schwachstelle im Internet Explorer, durch den erweiterte Rechte erlangt werden können (CVE-2010-0249):

The vulnerability exists as an invalid pointer reference within Internet Explorer. It is possible under certain conditions for the invalid pointer to be accessed after an object is deleted. In a specially-crafted attack, in attempting to access a freed object, Internet Explorer can be caused to allow remote code execution.

Da Microsoft die Beteiligung von Google an diesem Advisory zuspricht, werden erste Vermutungen geäussert, dass anstatt des unbekannten PDF-Exploit eben diese Schwachstelle im Internet Explorer für die Einbrüche genutzt werden hätten können.

Das technische Interesse am Exploit steigt sprunghaft an. Und so wird auf wepawet.iseclab.org ein funktionierender, in Javascript geschriebener Exploit veröffentlicht. Einen Tag später wird dieser in das MetaSploit Framework (MSF) integriert und im hauseigenen Blog angekündigt:

Yesterday, a copy of the unpatched Internet Explorer exploit used in the Aurora attacks was uploaded to Wepawet. Since the code is now public, we ported this to a Metasploit module in order to provide a safe way to test your workarounds and mitigation efforts.

Die Tagesmedien beginnen die Tragweite der genutzten Angriffsmöglichkeit zu verstehen. Nachdem in den ersten Meldungen auf die Nennung der technischen Hintergründe verzichtet wurde, rückt von nun an der Internet Explorer als Corpus Delicti in den Mittelpunkt des Interesses.

In vollkommene Ungnade fällt der Browser von Microsoft, als das BSI (Bundesamt für Sicherheit in der Informationstechnik) eine öffentliche Warnung vor dessen Einsatz ausspricht:

Das Ausführen des Internet Explorer im „geschützen Modus“ sowie das Abschalten von Acitve Scripting erschwert zwar die Angriffe, kann sie jedoch nicht vollständig verhindern. Deshalb empfiehlt das BSI, bis zum Vorliegen eine Patches von Microsoft auf einen alternativen Browser umzusteigen.

Die französische CERTA (Centre d’expertise gouvernemental de réponse et de traitement des attaques informatiques) zieht nach und spricht ebenfalls die Empfehlung aus, einen alternativen Browser einzusetzen:

Dans l’attente d’un correctif de l’éditeur, Le CERTA recommande l’utilisation d’un navigateur alternatif.

Microsoft hat mittlerweile bemerkt, dass ihnen die Berichterstattungen rund um den Aurora-Zwischenfall nicht zu gute kommen. In verschiedenen Nachrichtenmagazinen dementiert Microsoft, dass der Einsatz des Internet Explorer mit einem erhöhten Risiko verbunden ist.

Das Sicherheitsunternehmen VUPEN stellt mittlerweile ihren bezahlenden Kunden eine modifizierte Version des Exploits zur Verfügung, der einen DEP-Bypass umsetzen kann. Die Empfehlung, die Data Execution Prevention einzuschalten, kann also spätestens jetzt nicht mehr vor dem Ausnutzen der Schwachstelle bewahren:

This remote code execution exploit with DEP (Data Execution Prevention) bypass takes advantage of a use-after-free vulnerability in Microsoft Internet Explorer when handling certain event objects.

Und wahrhaftig scheint die Angst vor dem Internet Explorer sprunghaft gewachsen zu sein. So vermelden die Mozilla-Entwickler in einem Blog-Post, dass der Download des Firefox seit der Warnung des BSI markant angestiegen ist. Vor allem Benutzer aus Deutschland scheinen sich für die vermeintlich sicherere Alternative zu interessieren:

Looking at the chart below, we can see that over the past few days there has been a huge increase in the number of Firefox downloads from IE users in Germany. The orange area is meant to represent the “incremental” impact, i.e., the number of downloads beyond what we would have normally expected on those days. As the chart highlights, the orange area adds up to just over 300,000 downloads during the recent Friday-Monday period.

Microsoft kündigt am 20.01.2010 einen ausserplanmässigen Patch an. Dieser soll morgen erscheinen und die vieldiskutierte Schwachstelle im Internet Explorer beheben:

This is an advance notification of one out-of-band security bulletin that Microsoft is intending to release on January 21, 2010. The bulletin will be for Internet Explorer to address limited attacks against customers of Internet Explorer 6, (…)

Dieser erscheint dann auch wie erwartet und wird natürlich vielerorts unverzüglich eingespielt. Die Gefahr schien damit vorerst gebannt zu sein. Genau rechtzeitig, denn mittlerweile ist eine breitflächige Ausnutzung der viel besprochenen Schwachstelle zu beobachten.

China hatte sich zu den Anschuldigungen von Seiten Google stets bedeckt gehalten. Die Involvierung in den Cyberangriffen wurde anfangs weder dementiert noch bestätigt. Die Regierung hat sich sodann doch nich durchgerungen, sich dahingehend zu äussern und eine Beteiligung vehement zu verneinen:

China on Friday firmly dismissed accusations by the United States that Beijing restricts Internet freedom and warned such claims were damaging to relations between the two nations.

Verschiedene technische Portale beginnen sich nun zu fragen, ob und inwiefern die Patch-Policy von Microsoft Mitschuld daran trägt, dass ein solcher Angriff überhaupt stattfinden konnte. Joe Stewart setzte eine umfassende Analyse der eingesetzten Exploits um und kam zum Schluss, dass das Problem wohl schon seit etwa 4 Jahren Microsoft bekannt gewesen wird. Denn so seien einige Codeteile schon 2006 geschrieben worden:

It appears that development of Aurora has been in the works for quite some time – some of the custom modules in the Aurora codebase have compiler timestamps dating back to May 2006.

Doch nicht alle glauben daran, dass nicht zwingend China hinter den Attacken steckt. Und wer sich ein bisschen mit den Methoden krimineller Aktivitäten im Cyberspace auskennt, der weiss, dass China sehr gerne als Zwischenstation missbraucht wird. Zwar äussert sich China offen dazu, in dieser Hinsicht Bestrebungen voranzutreiben. Jedoch einen derartig umfassenden Angriff in derartig offensichtlicher Weise aus dem eigenen Land zu starten, passt so gar nicht in das Schema einer wohl vorbereiteten Attacke.

Im Informationszeitalter ist Computersicherheit nicht mehr wegzudenken. Das Verständnis für bestehende Gefahren und laufende Entwicklungen hilft der Gesellschaft, mit den Risiken der heutigen Zeit umzugehen. Dass ausgerechnet die Schwachstelle im Internet Explorer zu solcher Medienwirksamkeit gelangte, ist aus technischer Sicht nur bedingt nachzuvollziehen. Die Schwachstelle ist weder technisch noch wirtschaftlich besonders interessant.

Es gibt zudem eine Vielzahl an Sicherheitslücken im Internet Explorer, die eine vergleichbare technische Tragweite haben und auch noch immer nicht gepatcht sind (wahrscheinlich, weil sie offiziell noch nicht ausgenutzt wurden). Dass die Tagesmedien von nun an über jeden 0-Day in einem populären Produkt berichten, ist der Sache auch nicht dienlich.

Desweiteren ist die allgemeine Empfehlung des BSI, auf den Internet Explorer zu verzichten, keine echte Lösung. Eine statistische Auswertung der im Mozilla Firefox in den letzten Jahren gemeldeten Schwachstellen zeigt auf, dass dieser nicht viel sicherer ist. Im Gegensatz zu Microsoft ist das Mozilla-Team jedoch stets darum bemüht, kritische Fehler schnellstmöglich zu beheben, weshalb das Zeitfenster für erfolgreiche Angriffe minimiert werden kann. Microsoft täte gut daran, (vermeintliche) Schwachstellen auch dann zu beheben, wenn es noch keine funktionierenden Exploits gibt. Denn spätestens dann, wenn ein solcher bekannt wird, ist es definitiv zu spät.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!