Konkrete Kritik an CVSS4

Marc Ruef

Mit carders.cc wurde ein bekanntes deutsches Forum bereitgestellt, in dem durch kriminelle Cracker (Faker und Carder) mit gestohlenen Informationen gehandelt wurde (z.B. Kreditkarten- und Kontoinformationen).

Die Seite selbst wurde nun Opfer einer Attacke, bei der eine komplette Kompromittierung des Webservers und der Datenbank durchgesetzt wurde. Dieser Zwischenfall hat international für Aufsehen gesorgt. Der Angriff bzw. die daraus entwendeten Daten wurden als unterschiedliche Dateien auf rapidshare.com einer breiten Öffentlichkeit bereitgestellt. In einem der veröffentlichten Dokumente wird erwähnt, dass ein Fehler in der Webapplikation und fehlerhafte Dateirechte für die Übernahme des Systems verantwortlich waren:

During the ownage they also gave us lulz by showing off their ridiculous configuration skills which had a specific impact on their security. They actually managed to chmod and chown nearly everything to 777 and www-user readable. Including their /root directory.

Mitunter wird ebenfalls ein Auszug der Passwörter der Benutzerdatenbank des öffentlichen Forums bereitgestellt. Darin sind die SHA1-Hashes der Passwörter sowie einige gecrackte Passwörter im Klartext enthalten.

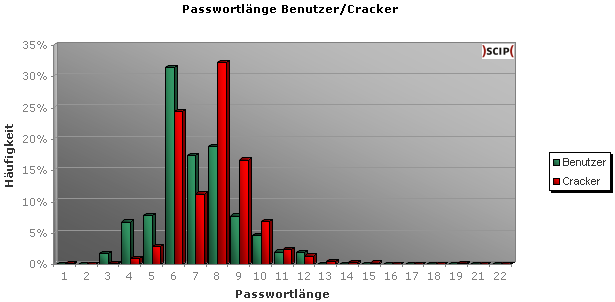

In unserem Blog-Beitrag Geschlechtsspezifische Passwortunsicherheiten haben wir mitunter eine statistische Analyse der Passwortlänge von Männern und Frauen auf der Basis eines nicht benannten Online-Dienstes durchgeführt. Dabei konnten wir einige marginale Unterschiede aufzeigen. Die durchschnittlichen Werte dieser Betrachtung soll nun mit der statistischen Auswertung der Passwortlängen der Cracker verglichen werden. Es ist naturbedingt anzunehmen, dass ein Grossteil der Cracker männlich sind. Ebenso zeigt eine Analyse der Mailadressen, dass die Benutzer wohl zu grossen Teilen aus Deutschland selbst stammen.

Die gezeigte Grafik illustriert, dass hier tatsächlich offensichtliche Abweichungen von Normalanwendern (grün) zu Crackern (rot) zu zu beobachten sind:

In eine ähnliche Richtung werden wohl auch die Nutzerdaten von thepiratebay.org, welche diese Tage dank einer SQL-Injection kompromittiert wurden, ausfallen. Eine Querprüfung derer werden wir, sofern sie denn öffentlich zugänglich werden, anstreben.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!