Konkrete Kritik an CVSS4

Marc Ruef

Viele moderne Dokumentformate unterstützen Meta-Daten, in denen unabhängig vom eigentlichen Inhalt zusätzliche Informationen abgelegt werden. Dies kann zum Beispiel bei Office-Dokumenten und verschiedenen Bild-Formaten (siehe Exif-Standard) beobachtet werden.

In gleicher Weise wird bei PDF-Dokumenten verfahren. Wie wir im Beitrag PDF Document Properties Parsing Probleme beschrieben haben, ist es aufgrund unterschiedlicher Formatstrukturen nicht so einfach, die jeweiligen Informationen auslesen zu lassen. Im Beitrag Automatisiertes Document Properties Profiling haben wir gezeigt, wie sich durch Skripte unterschiedliche Seiten – in diesem Fall von amerikanischen Nachrichtendiensten – auswerten lassen.

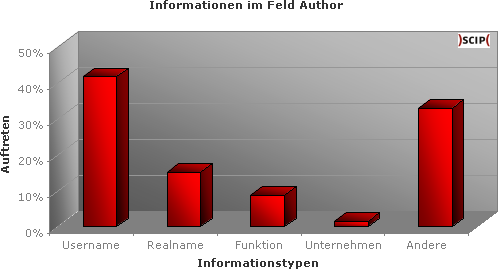

Wir haben in verschiedenen Kundenprojekten derlei Auswertungen umgesetzt. Dabei haben wir nun über sämtliche Projekte hinweg eine Auswertung angegangen, welche Arten von Informationen in der Regel im Feld Author gespeichert wird. Wir unterscheiden zwischen diesen fünf Informationstypen:

hamu, administrator)Hans Muster, H. Muster)Human Resources)Firma X)Nachfolgendes Diagramm illustriert das Resultat dieser Auswertungen:

In den meisten Fällen werden Usernamen verwendet (41.63%). Diese stellen die grösste Gefahr dar, da durch ihr Wissen technische Attacken, vorzugsweise Bruteforce-Angriffe, angestrebt werden können. An zweiter Stelle folgen Realnamen (15.17%). Diese sind ebenfalls kritisch, da sich durch sie Mitarbeiter identifizieren und Benutzernamen ableiten lassen. Derlei Informationen können beispielsweise für Social Engineering-Angriffe herhalten.

An dritter Stelle folgen Funktionsnamen (8.75%). Diese sind weniger kritisch, können aber Aufschluss über den Aufbau und die Prozesse eines Unternehmens gewähren. Und an vierter Stelle folgen Firmennamen (1.55%). Dies kann der Name des Zielunternehmens selbst, aber auch Namen von Partnerfirmen sein. Auch mit diesen Informationen lassen sich bisweilen Social Engineering-Zugriffe optimieren.

Die restlichen Findings können keiner dieser Kategorien zugeordnet werden (32.87%). Entweder handelt es sich um Kürzel, die nicht mit Benutzernamen oder Realnamen in Verbindung gebracht werden können. Oder es sind allgemeine Informationen, die weder mit dem Zielunternehmen noch seien Mitarbeitern in Verbindung gebracht werden können.

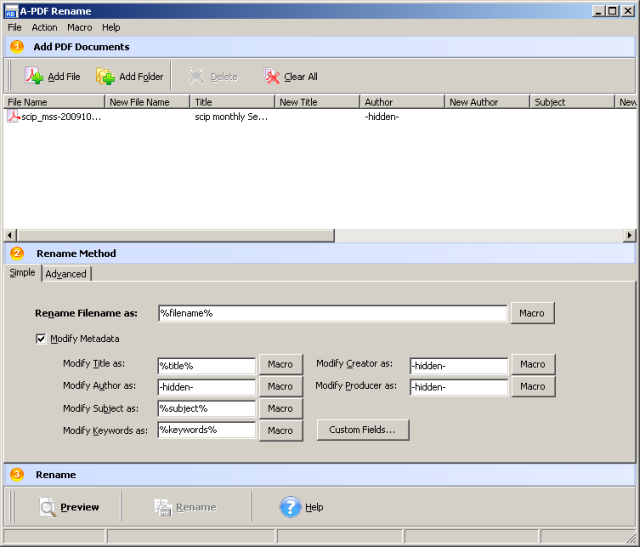

Diese Analyse zeigt auf, dass sich das Auswerten von Dokumenteneigenschaften durchaus lohnen können. Die Awareness der Unternehmen bezüglich dieses Risikos ist noch nicht gefestigt und lässt damit so manche Angriffsmöglichkeit optimieren. Es ist angeraten, einen Prozess zu etablieren, der sich mit dem Säubern von Dokumenten auseinandersetzt, um keine sensitiven Informationen preisgeben zu lassen.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!