Konkrete Kritik an CVSS4

Marc Ruef

So werden Passwörter ausgewählt

Im Rahmen unserer Dienstleistungen im Darknet haben wir eine Reihe von Datenmärkten infiltriert. In diesen werden gestohlene Daten, wie zum Beispiel Kreditkarteninformationen und Passwörter, gehandelt. Gerade letztgenannte sind für uns von besonderem Interesse. Denn wenn immer ein Passwort-Leak zur Verfügung gestellt wird, importieren wir dieses in anonymisierter Form in eine interne Datenbank. Dieses System wird dann verwendet, um unsere Kunden über Leaks, die sie betreffen, informieren zu können.

Ebenfalls wird mit diesem System die umfangreiche statistische Analyse von Passwörtern möglich (z.B. die Auswertung des populären Leaks von libero.it in Italien). Im Rahmen unserer Red Team Projekte pflegen wir eigens angefertigte Passwort-Listen zu verwenden. Dadurch können Bruteforce-Attacken hochgradig optimiert werden. Einige dieser Listen stehen auf unserem öffentlichen GitHub Repository zur freien Verfügung.

Gegenwärtig sind in unserer Datenbank über 733 Millionen eindeutige Mailadressen sowie über 265 Millionen eindeutige Passwörter gespeichert. Zusätzlich werden ebenfalls Meta-Informationen zu den Leaks (z.B. Quelle, Datum), Benutzernamen und Hashes abgelegt. Diese sind im Rahmen dieser Analyse jedoch zu vernachlässigen. Anhand dieser primitiven Kennzahlen kann gesagt werden, dass ein Passwort im Schnitt 2.76 Mal verwendet wird.

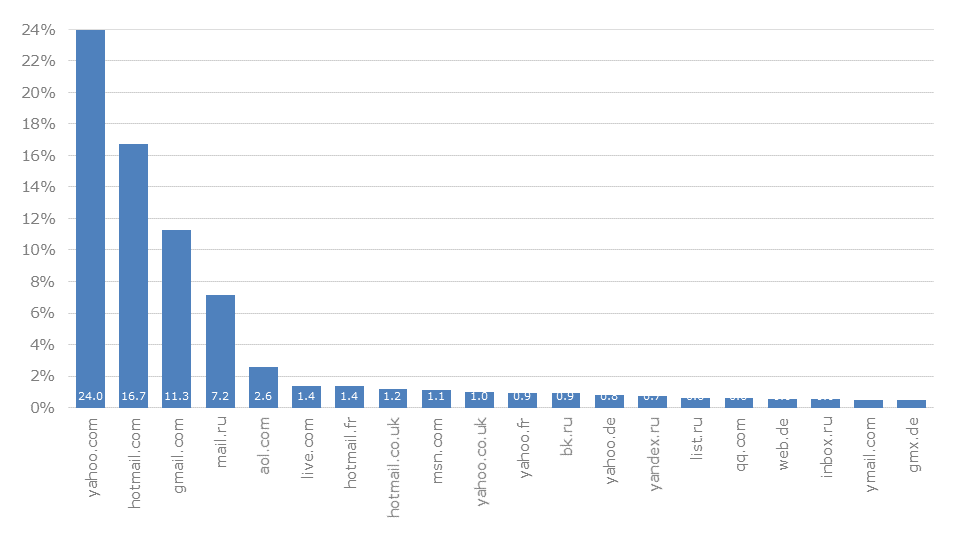

Die nachfolgende Grafik zeigt die meistvorhandenen Domains. Es ist zu sehen, dass vorwiegend solche von bekannten Freemailern und grossen Providern zu finden sind. Dazu gehören die internationalen Firmen Yahoo mit ihrem Freemailer (23.7%), Microsoft mit Hotmail (16.6%) und Google mit Gmail (11.1%). Die beiden erstgenannten sind mit zusätzlichen regionalen Top-Level-Domains wie .fr (Frankreich), .co.uk (United Kingdom) und .de (Deutschland) vertreten.

Firmen mit eher lokalen Ausprägungen folgen. Dazu gehören beispielsweise mail.ru in Russland (6.7%), AOL mit Fokus USA (2.5%) und qq.com in China (0.6%).

Diese Zahlen repräsentieren naturbedingt die Anzahl der geleakten Informationen pro Dienst. Zeitgleich kann zu einem gewissen Grad indirekt Rückschluss auf die Marktdurchdringung der einzelnen Anbieter gezogen werden.

Die nun folgenden Auswertungen sind nicht vollumfänglich bereinigt. Dies bedeutet, dass Anomalien nicht manuell isoliert oder korrigiert wurden. Eine solche Anomalie tritt zum Beispiel dann auf, wenn ein Bot verschiedene Konten erstellt hat und stets das gleiche Passwort zum Einsatz kam. Oder wenn gerade auf Grund einer Modebewegung bestimmte Begriffe (z.B. Namen, Musikgruppen, Sportmannschaften) überproportional vertreten sind. Diese Anomalien können direkten Einfluss auf die statistischen Gegebenheiten haben und deshalb die zugrundeliegende sprachliche und kulturelle Beobachtung stören. Die Analysen sind zudem stets eine Momentaufnahme und reflektieren die entsprechenden Eigenheiten.

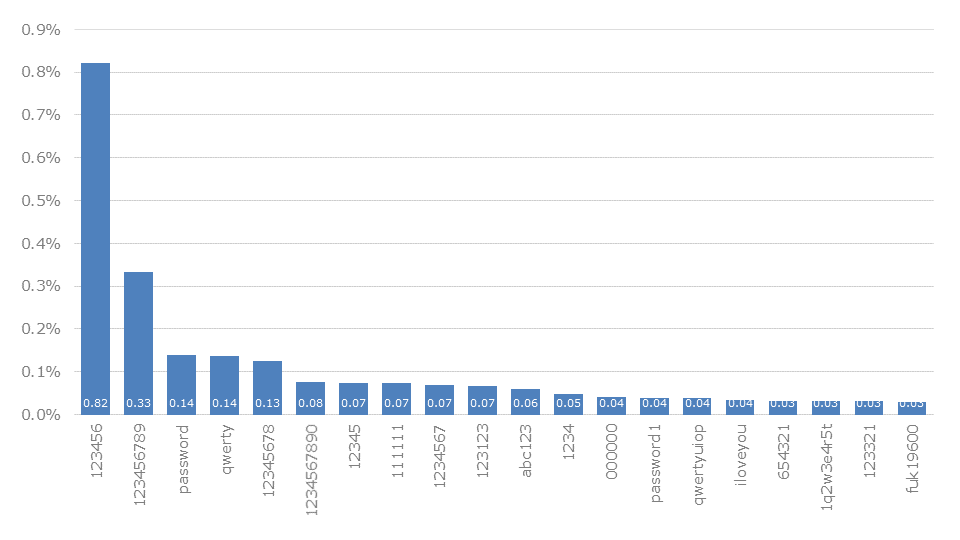

Sicherheitsfirmen nutzen die Angabe von Top-Passwörtern gerne für werbetechnische Zwecke. Bei näherer Betrachtung fällt auf, dass diesen Listen selten ein akkurater und methodischer Ansatz zugrundeliegt. Viele Listen sind veraltet, zusammenkopiert oder basieren auf sehr eingeschränkten Datensätzen.

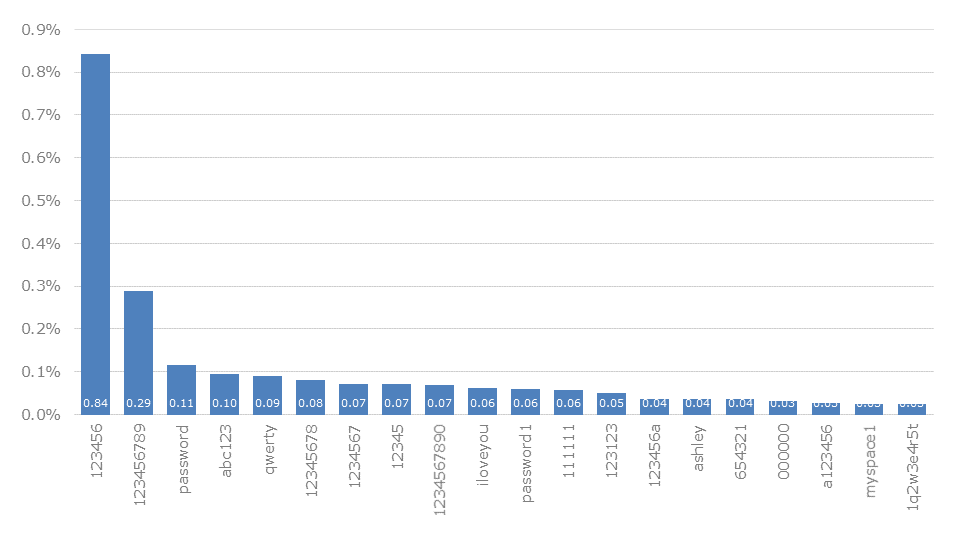

Nachfolgend wird über unseren gesamten Datenbestand eine Analyse der Top-Passwörter durchgeführt. Dabei werden die 20 beliebtesten Passwörter in absteigender Reihenfolge gezeigt. Diese Passwörter werden uns in den folgenden Betrachtungen immer wieder begegnen. Alle von diesen beherrschen zu grossen Teilen die unterschiedlichen Aufschlüsselungen.

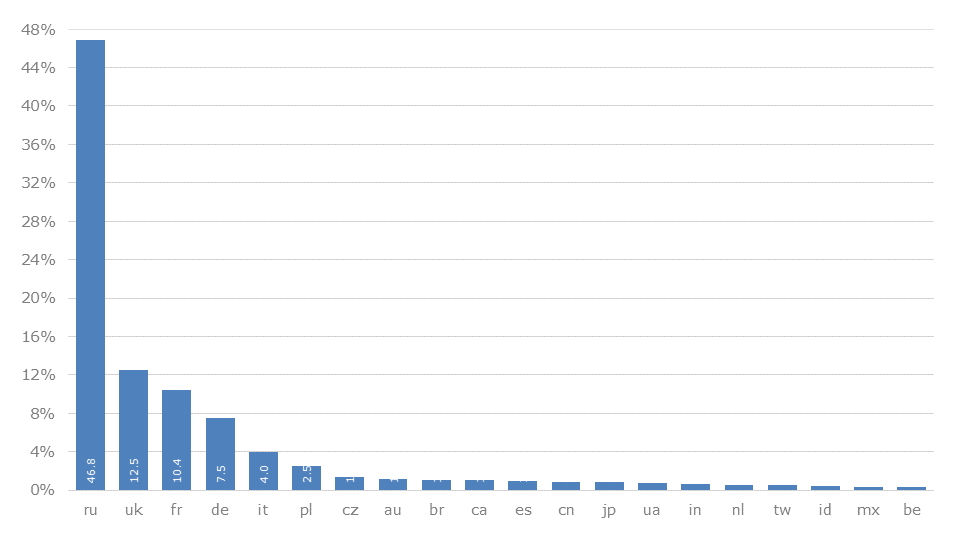

In diesem Absatz soll eine Aufschlüsselung einzelner Länder stattfinden. Dabei werden exemplarisch ausgewählte Staaten untersucht. Dadurch lassen sich sprachliche und kulturelle Eigenheiten ausmachen. Die Assoziation eines geleakten Datensatzes zu einem Land erfolgt in erster Linie anhand der für die Mailadresse genutzten Domain. Entweder handelt es sich um einen ländertypischen Anbieter (z.B. 126.com in China) oder die Top-Level-Domain sieht die Nutzung für eine spezifische Zielgruppe vor (z.B. hotmail.fr für Frankreich). Die Herkunft eines Leaks oder der betroffene Dienst an sich hat dabei keinen Einfluss auf unsere Untersuchungen.

Die Verteilung der gesammelten Daten zeigt, dass ein Grossteil Russland (46.8%) zugeordnet werden kann. Gefolgt von United Kingdom (12.5%), Frankreich (10.4%) und Deutschland (7.5%). Bei den länderspezifischen Auswertungen werden Staaten ausgelassen oder mit niedrigerer Priorität behandelt, falls uns nur eine kleine Menge an Daten zur Verfügung steht. Dazu gehören Beispielsweise Guinea-Bissau (0.0000111%), die Marshallinseln (0.0000115%) und Bonaire, Sint Eustatius und Saba (0.000013%).

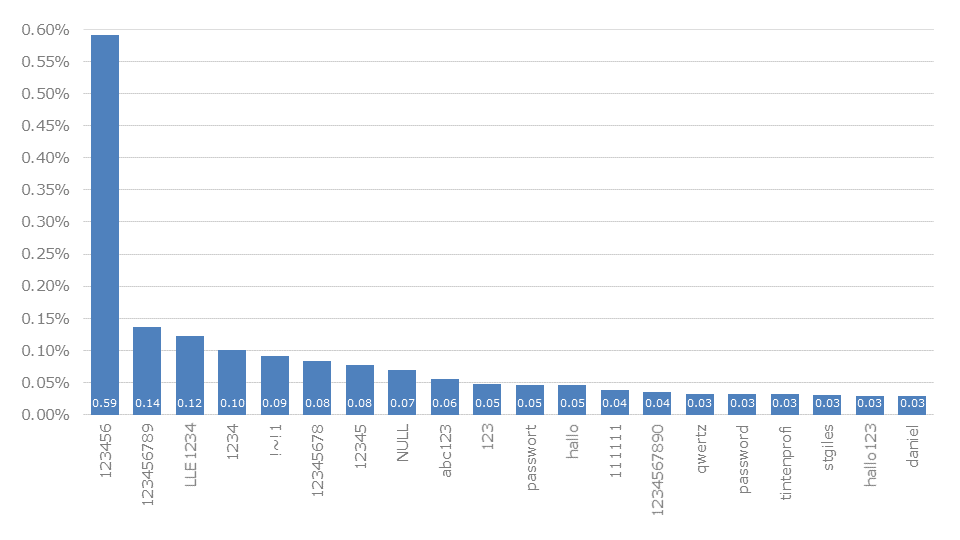

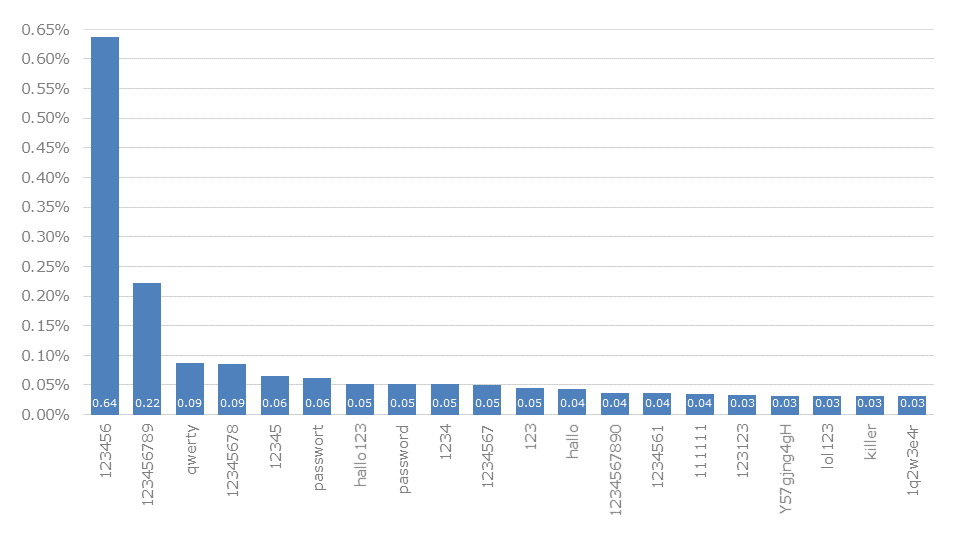

Für die Schweiz mit ihrer Top-Level-Domain .ch finden sich die üblichen Standardpasswörter, wie zum Beispiel 123456 (0.59%) und 123456789 (0.14%) an erster Stelle.

Unüblich aber regional erklärbar sind die deutsche Schreibweise passwort (0.04%) und der Ausdruck hallo (0.46%) bzw. die Abwandlung davon als hallo123 (0.029%). Mit daniel (0.029%) ist ein weit verbreiteter männlicher Name vertreten. Dieser ist seit Jahren sehr populär, führte das letzte Mal im Jahr 2019 die Rangliste in der Schweiz an.

Besonders ungewöhnlich und wahrscheinlich eine statistische Anomalie, sind !~!1 (0.91%) und tintenprofi (0.031%). Diese stammen voraussichtlich aus spezifischen Leaks, in denen eine gesonderte Häufung eben dieser Passwörter vorgekommen ist, wodurch sich eine Verzerrung der Gesamtresultate des Landes beobachten lassen.

Wenn wir nun die Schweiz mit der Top-Level-Domain .de in Deutschland vergleichen, dann sehen wir schnell offensichtliche Parallelen, die auf sprachliche und kulturelle Gemeinsamkeiten zurückzuführen sind. Auch hier sind natürlich 123456 (0.64%) und 123456789 (0.22%) an der Spitze vertreten. Die Distributionen sind zwar nicht exakt gleich, spielen sich aber in einem ähnlichen Bereich ab. Ebenso findet sich auch hier hallo123 (0.052%) und hallo (0.042%) auf den vorderen Plätzen, wenn auch mit einer Umkehr in Bezug auf die Reihenfolge.

Als typisch deutsche Passwörter lassen sich in erster Linie solche aus den Themenbereichen Fussball identifizieren. Dazu gehören schalke04 (0.023%) und fussball (0.020%) ansich. Aber auch Mercedes (0.012%) kann eindeutig Datensätzen aus Deutschland zugewiesen werden. Ebenso sind eine überdurchschnittliche Anzahl vulgärer Ausdrücke wie fi--en (0.028%) und ar--loch (0.019%) zu finden.

Die Auswertung unseres Datensatzes zeigt auch hier statistische Anomalien, die auf spezifische Leaks zurückzuführen sind. Dazu gehört in erster Linie Y57gjng4gH (0.032%), das wie eine zufällige Wahl von Zeichen aussieht. Es ist sonderbar, dass diese so oft vertreten ist. Entsprechend ist anzunehmen, dass es sich um das Passwört eines automatisierten Mechanismus oder um einen fabrizierten Datensatz handelt.

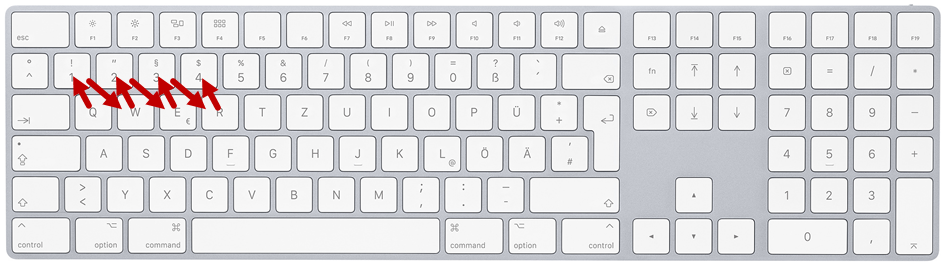

Betrachtet man sich die Top 20 Passwörter in Deutschland, dann fällt ebenso 1q2w3e4r (0.031%) auf. Auch hier scheint es sich auf den ersten Blick um ein zufälliges und entsprechend fabriziertes Passwort zu handeln. Das ist jedoch nicht korrekt, entspricht es doch dem Zusammenführen der Zeichenketten 1234 und qwer. Abwechselnd werden die Zeichen von links nach rechts auf der Tastatur eingegeben (siehe Bild).

Die Eingabe von Zeichen von Links nach Rechts ist besonders beliebt, wie an den Beispielen qwerty bzw. qwertz zu sehen ist. Diese finden sich in der Regel in allen Sprachen in den Top 10. Dass qwerty (0.086%) in Deutschland eher vorkommt anstatt qwertz (0.029%) ist erstaunlich, da deutschsprachige Tastaturen das zweitgenannte Layout einsetzen. Es muss davon ausgegangen werden, dass entweder englischsprachige Benutzer oder englischsprachige Tastaturlayouts dominant im deutschsprachigen Raum vorhanden sind.

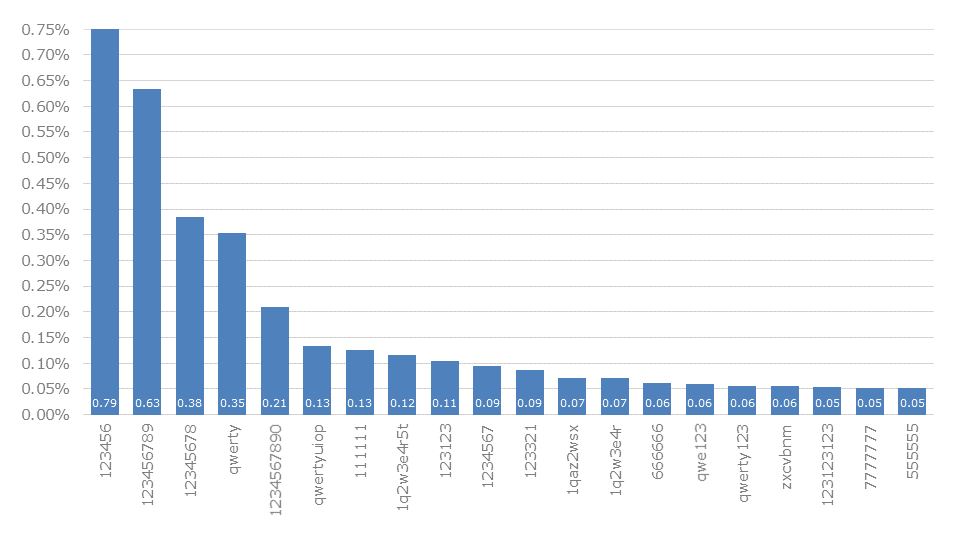

Die Auswertung von .ru für Russland ist ziemlich umfangreich, da diese gegenwärtig fast die Hälfte der in unserer Datenbank befindlichen Datensätze ausmachen. Betrachtet man sich die meistgenutzten Passwörter, so lassen sich diese in fünf Kategorien unterteilen:

123456 und 123456789)111111 und 666666)qwerty und zxcvbnm)1q2w3e4r5t und 1q2w3e4r)123123 und 123321)Damit ist ein Grossteil der typischen Passwortmuster entlarvt. Die Chancen sind sehr gross, dass die Wahl eines klassischen Passworts in eine dieser Kategorien fällt. Die Verteilung der meistgenutzten Passwörter ist ebenso gleichmässiger, als in anderen Ländern.

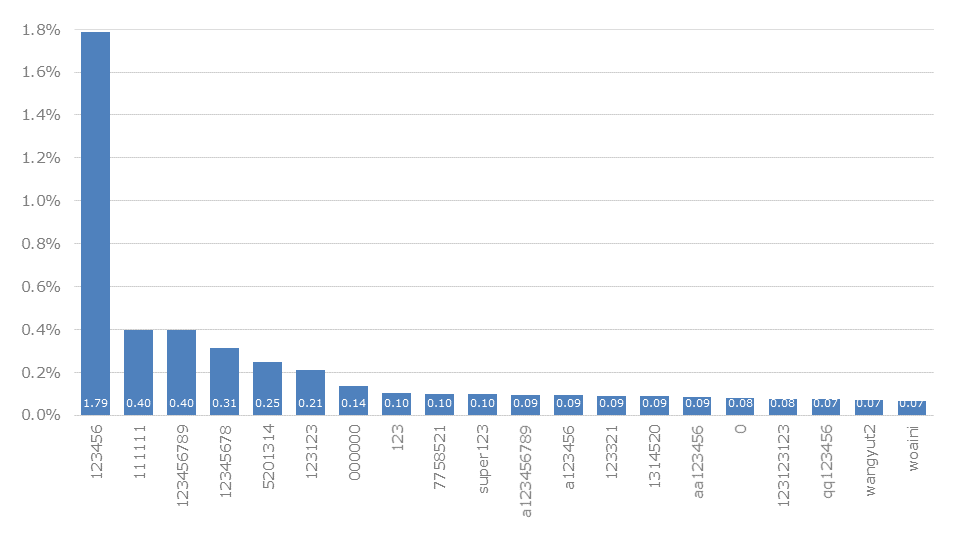

Die Auswertung von China wurde einerseits anhand der Top-Level-Domain .cn, aber auch anhand einiger bekannter Domains der grössten Provider wie 163.com und 126.com vorgenommen. Es konnten also auch chinesische Nutzer auf nicht-typischen Top-Level-Domains berücksichtigt werden.

Betrachtet man sich die Top 100, so fällt unmittelbar auf, dass 53% der Passwört aus reinen Zahlen bestehen. Im Unterschied zu 20% der Passwörter in Deutschland. Dies ist voraussichtlich dem Umstand geschuldet, dass viele Systeme eine Passworteingabe mit chinesischen Zeichen nicht vorsehen. Und dass die Nutzer sich entsprechend eher Zahlenkombinationen merken wollen, als fremdsprachige – meistens englische – Wörter.

Mit dem Durchprobieren der Top 100 Passwörter wird für Deutschland eine Erfolgschange von 3.01% erreicht. Bei Russland fällt diese mit 5.46% überdurchschnittlich hoch aus. Doch bei China wird gar 7.11% möglich, was auf die identifizierte reduzierte Entropie zurückzuführen ist.

Genauso wie eine Untersuchung der beliebtesten Passwörter pro Land umgesetzt werden kann, kann dies für einzelne Anbieter geschehen. Probeweisen haben wir die Datensätze der drei meistvertretenen Mailanbieter untersucht: yahoo.com (siehe Grafik), hotmail.com und gmail.com.

Dabei sind, mindestens unter diesen drei, keine nennenswerten Unterschiede zu den länderbezogenen Betrachtungen festzustellen. Es finden sich die üblichen Passwörter im vorderen Bereich. Dazu gehören bei allen die Zahlenreihen 123456 (0.73-1.02%) an erster und 123456789 (0.26-0.47%) an zweiter Stelle. Eigentlich folgt darauf password (0.11-0.22%), das jedoch bei hotmail.com durch fuk19600 (0.19%) auf den dritten Platz verdrängt wurde. Hierbei handelt es sich voraussichtlich wiederum um ein Passwort automatisch generierter Konten oder einen fabrizierten Datensatz. Weitere ähnliche Effekte sind immer wieder zu beobachten.

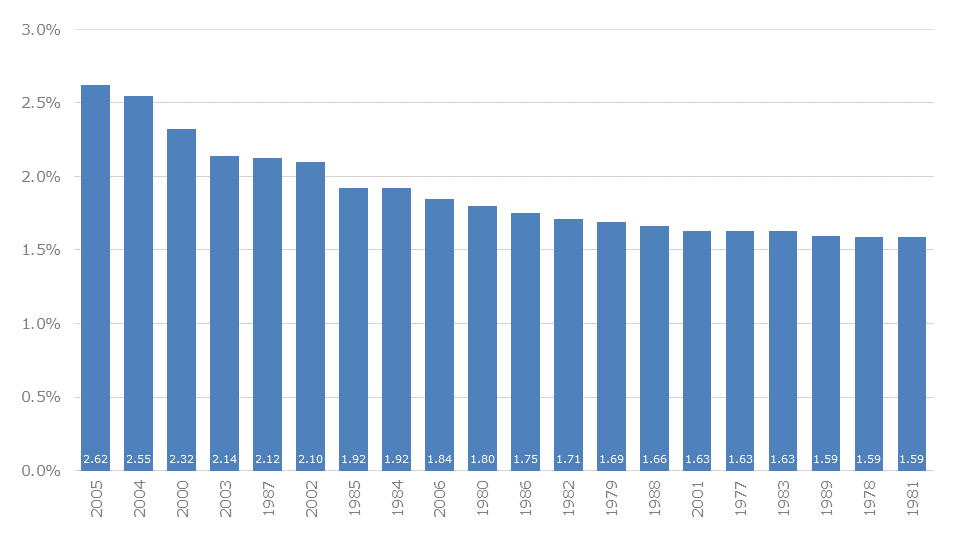

Jahreszahlen sind beliebte 4-stellige PINs. Hierbei ist zu sehen, dass 2005 (2.62%) die Liste anführt und direkt von 2004 (2.55%) gefolgt wird. Danach folgen 2000 (2.32%) und 2003 (2.14%). Erst jetzt kommt die erste Jahreszahl aus dem 20. Jahrhundert: Nämlich das Jahr 1987 (2.12%).

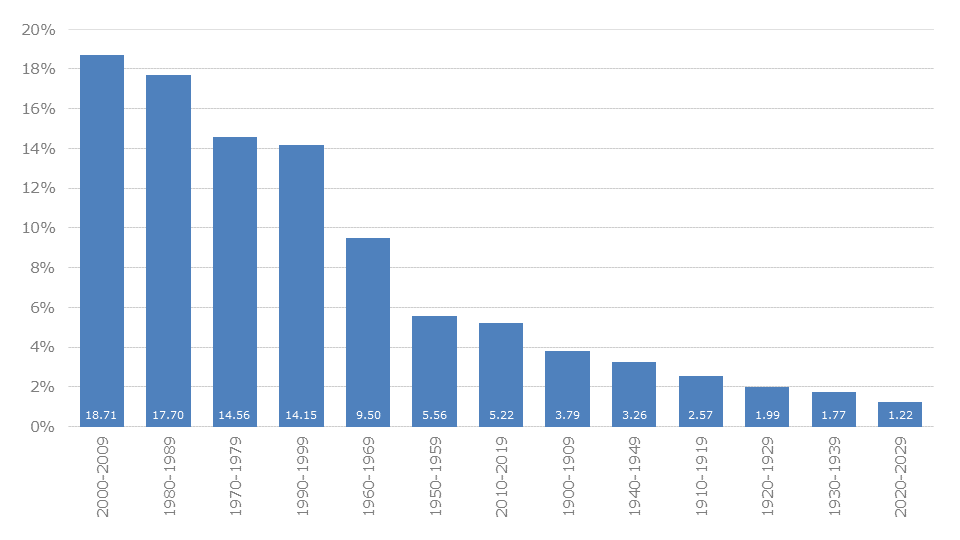

Statistisch spannender wird diese Betrachtung, wenn die Jahre in Dekaden zusammengefasst werden. Hier ist zu sehen, dass die Dekade 2000-2009 (18.71%) dicht durch 1980-1989 (17.70%) gefolgt wird. Danach finden sich 1970-1979 (14.56%) und 1990-1999 (14.15%). Dies entspricht ganz gut dem primären Publikum des heutigen Internets.

Hierbei muss die Herkunft der Jahreszahlen unterschieden werden. In den meisten Fällen wird wohl das eigene Geburtsjahr gewählt werden. Es ist aber nicht unüblich, dass ebenfalls wichtige Ereignisse (z.B. Hochzeit) oder die Geburtsjahre der eigenen Kinder eingesetzt werden.

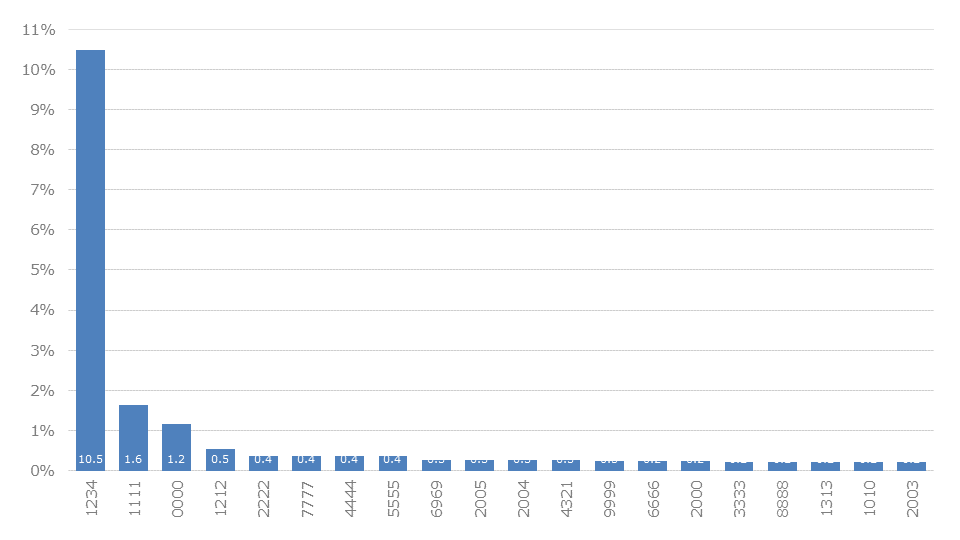

Als nächstes werden PIN (Personal Identification Number) aller Art gesucht, die ausschliesslich aus Zahlen bestehen. Bei 4-stelligen PINs ist zu sehen, dass die üblichen Standardmuster auch bei solch kurzen PINs gegeben sind. Dazu gehören inkrementelle Zahlenreihen wie 1233 (10.5%) und 4321 (0.25%), gesamtheitliche Wiederholungen wie 1111 (1.62%) und 0000 (1.15%) sowie partielle Wiederholungen wie 1212 (0.52%) und 6969 (0.26%) (siehe die Aufgliederung in der Betrachtung von Russland).

Manche Zahlenreihen sehen ebenfalls wie Jahrgänge aus. So zum Beispiel 2005 (0.26%) und 2004 (0.25%). Ob es sich wirklich um Jahrgänge handelt oder doch nur um Muster, ist schwierig zu sagen. Die Betrachtung von Jahrgängen wurde zuvor in einem separaten Kapitel vorgenommen.

Datumsangaben, zum Beiespiel Geburtstage oder Jahrestage, könnten auch vorkommen. Sind aber rein von der statistischen Verteilung her unterrepräsentiert. In den Top 100 kommen nur einige wenige hierfür in Frage. Am ehesten kann eine eindeutige Zuweisung dieser Form, da es sich nicht um eine bekannte Jahreszahl oder ein offensichtliches Muster handelt, bei 1231 (0.08%) stattfinden.

Es ist fragwürdig, ob diese PINs ebenfalls Rückschlüsse auf die relative Distribution auf Geräten wie Smartphones und Eingabeterminals bei Bankautomaten zulassen. Ein Vergleich mit anderen Studien zeigt jedoch, dass hier sehr wohl die erwartete Distribution beobachtet werden kann.

| Pos | PIN | Datagenetics | scip | Abweichung |

|---|---|---|---|---|

| 1 | 1234 | 10.713% | 10.492% | -0.220 |

| 2 | 1111 | 6.016% | 1.624% | -4.391 |

| 3 | 0000 | 1.881% | 1.156% | -0.724 |

| 4 | 1212 | 1.197% | 0.528% | -0.668 |

| 5 | 7777 | 0.745% | 0.362% | -0.382 |

| 6 | 1004 | 0.616% | 0.095% | -0.520 |

| 7 | 2000 | 0.613% | 0.232% | -0.380 |

| 8 | 4444 | 0.526% | 0.358% | -0.168 |

| 9 | 2222 | 0.516% | 0.363% | -0.152 |

| 10 | 6969 | 0.512% | 0.267% | -0.244 |

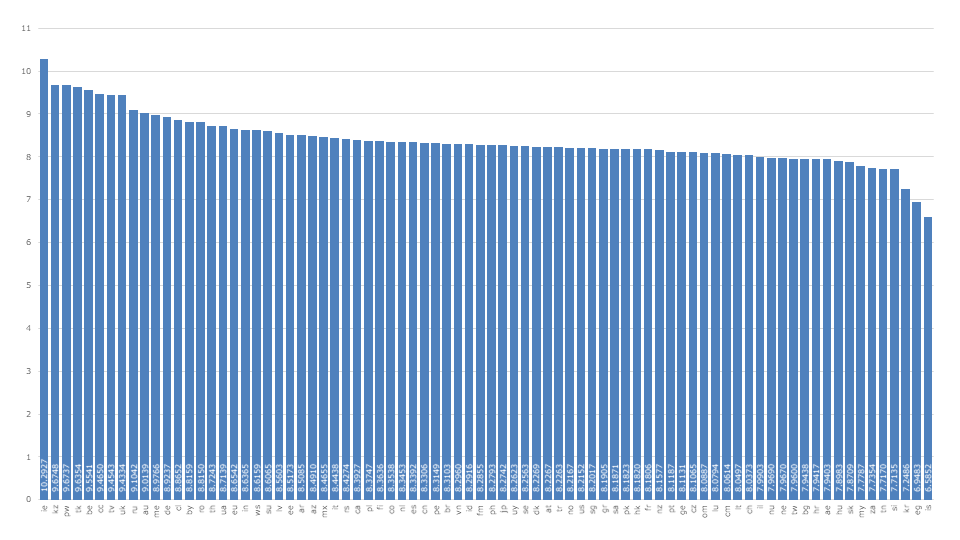

Abschliessend soll die durchschnittliche Länge der Passwörter diskutiert werden. Diese beträgt über alle Datensätze hinweg 9.7771 zeichen und liegt damit über der traditionellen Faustregel von 8 Zeichen.

Die Aufschlüsselung nach Ländern gibt nun einen grundlegenden Überblick, wie hoch das Sicherheitsverständnis in den jeweiligen Kulturen verankert ist. Auch wenn sich dadurch ein Trend ermitteln lässt, müssen die Daten im Kontext gesehen werden. Für manche Länder liegen verhältnismässig wenige geleakte Daten vor. Und andere werden von generierten und fabrizierten Passwörtern beherrscht. Dies kann die Betrachtung verfälschen.

Diese Verfälschung ist bei Eswatini (sz) der Fall. Die durchschnittliche Länge dieses relativ kleinen Landes mit nur rund 1.1 Millionen Einwohnern beträgt 24.6 Zeichen. Dies ist mehr als doppelt so lange wie die Cookinseln (ck), die mit 11.5 Zeichen an zweiter Stelle kommen. Die Einwohnerzahl ist mit über 18’000 ebenfalls stark begrenzt und die Aussagekraft entsprechend eingeschränkt. Aus diesem Grund haben wir eine Bereinigung vorgenommen und nur Länder in der Statistik berücksichtigt, bei denen mindestens 10’000 geleakte Konten vorliegen.

Nach Bereinigung der Daten ergibt sich ein sehr konkretes Bild. Weit vorne an erster Stelle mit 11.2 Zeichen findet sich Irland (ie). Dies könnte daran liegen, dass viele grosse Tech-Firmen entsprechende Verbindungen nach Irland haben und so direkten oder indirekten Einfluss auf Passwortstrukturen ausüben.

Danach folgen Kasachstan (kz) mit 9.674, Palau (pw) mit 9.673 und Tokelau (tk) mit 9.63. Keine Länder, die für technische Entwicklungen bekannt sind. Bei der Top-Level-Domain pw könnte die Assoziation mit dem Begriff Password dazu führen, dass sicherheitsaffine Nutzer solche Adressen bevorzugen und eigentlich mit dem Land nicht anderweitig assoziiert sind.

Ein weiteres westliches Land ist Belgien, das eine durchschnittliche Passwortlänge von 9.55 aufweist. United Kingdom mit 9.43, Russland mit 9.10 und Deutschland mit 8.92 sind ebenfalls im besten Viertel zu finden.

Eher durchschnittlich sind Italien mit 8.44, China mit 8.33, USA mit 8.21 und Frankreich mit 8.18 Zeichen.

Die Schweiz rangiert im letzten Viertel mit einer durchschnittlichen Länge von lediglich 8.03 Zeichen. Ob dies an einem mangelhaften Sicherheitsverständnis, einer erhöhten Risikobereitschaft oder einer konkret abgestuften Risikobeurteilung liegt, ist schwierig zu sagen.

Passwortlisten muten archaisch an, halten aber bei näherer Betrachtung noch immer einige verborgene Geheimnisse bereit. Durch geschickte statistische Analysen lassen sich kulturelle und technische Gegebenheiten identifizieren, dank denen sich hochgradig spezialisierte und optimierte Passwortlisten zusammenstellen lassen.

Dabei fallen die Top-Passwörter vielerorts gleich oder ähnlich aus. Vor allem aufsteigende Zahlenreichen und simple Buchstabenkombinationen sind immer wieder anzutreffen. Bei PINs verhält es sich ähnlich, wobei da Jahrestage und Jahrgänge ebenfalls eine wichtige Rolle spielen.

Die Untersuchung der durchschnittlichen Passwortlängen hält einige Überraschungen bereit, da überdurchschnittliche Längen auch bei Ländern zu beobachten sind, denen nicht unbedingt eine hohe Risikosensitivät beimessen würde. Umso sehr ist es schade zu sehen, dass die Schweiz diesbezüglich im letzten Viertel verbleibt, obwohl wir als Land mit hohem Risikoverständnis gelten.

Wir führen gerne für Sie ein Monitoring des Digitalen Untergrunds durch!

Marc Ruef

Marc Ruef

Marc Ruef

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!