Konkrete Kritik an CVSS4

Marc Ruef

So sichern Sie Ihre Zoom Meetings ab

Bei Zoom handelt es sich um ein System für Video-Konferenzen, Web-Konferenzen und Webinaren. Die einfache Nutzung und die Vielzahl der Anwendungsmöglichkeiten macht es besonders attraktiv. Gerade Schulen setzen auf diese Lösung. Viele Lehrer und Dozenten sind sehr gefordert mit der rapiden Umstellung auf virtuellen Unterricht, was verständlicherweise dazu führen kann, dass ein technisch sicheres Setup vernachlässigt wird. Falls dieses nicht konkret optimiert wird, können Dritte störend auf die Meetings einwirken. Diese Einmischung, die als #Zoombombing bezeichnet wird, erfordert mehr Aufmerksamkeit.

Die folgenden Ratschläge beziehen sich auf die Desktopversion von Zoom. Die Einstellungen auf mobilen Endgeräten, z.B. auf Android, weichen von dieser Beschreibung ab und sind teilweise schwer auffindbar. Hosts eines Meetings, wird von einer Verwendung von mobilen Endgeräten abgeraten.

Nachdem der Zoom-Client gestartet wurde, können Meetings beigetreten (Teilnehmen) und diese geplant (Meeting Planen) werden. Durch die Auswahl von Neues Meeting kann ein neues Meeting gestartet werden. Dies ist jedoch sicherheitstechnisch nicht zu empfehlen.

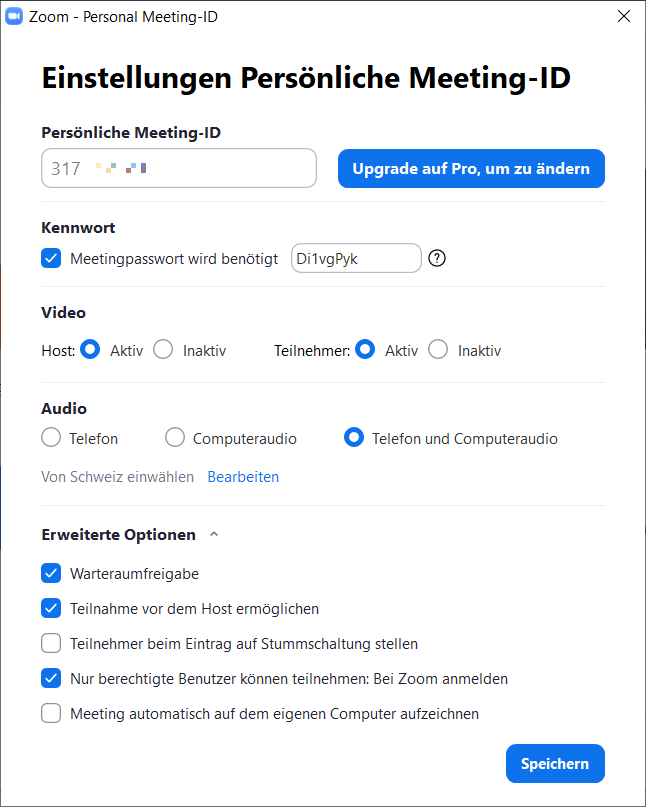

Stattdessen kann auf den kleinen Pfeil bei Neues Meeting geklickt werden, um das Kontextmenu zu öffnen (Desktopversion). In diesem wird als erstes Use My Personal Meeting ID aktiviert, um dann weiter unten diesen persönlichen Raum zu konfigurieren.

Als erstes sollte die Option Require meeting password aktiviert werden. Wer dem Raum beitreten möchte, muss das nun definierte Passwort eingeben. Wie üblich, lohnt sich der Einsatz eines möglichst langen und komplexen Passworts, um das Erraten dessen zu verhindern.

Leider schränkt Zoom die Möglichkeiten ein. So darf ein Passwort maximal 10 Stellen lang sein und darf keine beliebigen Sonderzeichen – zum Beispiel Ausrufezeichen oder Komma – enthalten. Erlaubt sind jedoch Stern, At-Zeichen, Bindestrich und Unterstrich.

Zusätzlich sollte der Warteraum aktiviert werden, indem die Option Warteraumfreigabe ausgewählt wird. Der Warteraum ist quasi wie eine Lobby, in der sich zuerst jeder findet, der dem Meeting beitreten möchte.

Der Host kann dann die Teilnehmer aus diesem Warteraum in das Meeting holen. Dazu muss er die Funktion Teilnehmer aufrufen. Falls ungewollte Teilnehmer in der Lobby auftauchen, müssen diese nicht zugelassen werden. Falls ein Teilnehmer dennoch zugelassen wurde und sich als störend erweist, kann er stumm geschaltet oder in die Lobby zurückgeschickt werden.

Grundsätzlich kann nun jeder dem Meeting beitreten, wenn er dessen ID bzw. URL sowie das geheime Passwort kennt. Das Erstellen eines Zoom-Kontos ist dafür nicht erforderlich.

Um zu verhindern, dass Angreifer mit wenig Aufwand und mit einem gewissen Mass an Anonymität agieren können, kann unten Erweiterte Optionen aufgeklappt werden. Dort findet sich der Eintrag Nur berechtigte Benutzer können teilnehmen: Bei Zoom anmelden. Sobald dieser aktiviert ist, wird für die Teilnahme am Meeting ein regulärer Zoom-Account vorausgesetzt. Der Nutzer muss sich also mit einer gültigen Mailadresse registrieren und vor dem Zugriff damit einloggen.

Sobald nun das Meeting erstellt wurde, lassen sich diese Optionen nicht mehr ändern. Dies ist nur möglich, bevor ein Meeting erstellt wurde. Die Einstellungen können jedoch nach Belieben geändert werden. Gerade die Wahl des Passworts sollte regelmässig angepasst werden.

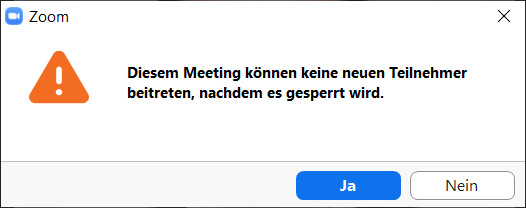

Ist ein Meeting mit allen Teilnehmern erfolgreich zustande gekommen, kann es verriegelt werden. Am gleichen Ort, an dem die Teilnehmer (Teilnehmer verwalten) verwaltet werden, kann unten auf Mehr geklickt werden, um ein weiteres Kontextmenu zu öffnen. Dort findet sich der Eintrag Meeting sperren, mit dem die aktuelle Konstellation permanent etabliert wird. Es können nun keine weiteren Teilnehmer dem Meeting beitreten. Falls dies dennoch temporär wieder möglich sein soll, muss diese Einstellung deaktiviert werden.

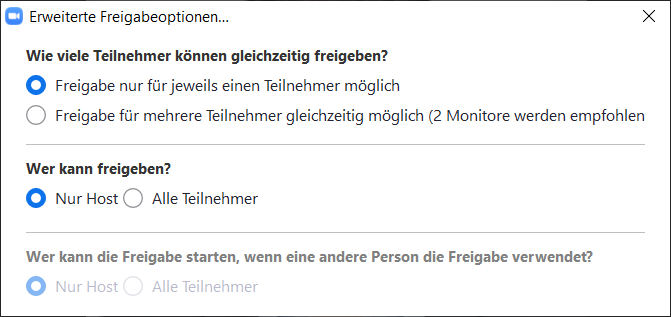

Wenn das Meeting gestartet wurde, können die anderen Teilnehmer beitreten. Standardmässig befindet sich dann jeder in der Lage, seinen Bildschirm zu teilen. Dies kann natürlich missbraucht werden, weshalb sich das Abschalten dieser Freigabe anbietet.

Unten klickt man auf den Pfeil neben dem Icon für Bildschirm freigeben, um im Kontextmenu den Eintrag Erweiterte Freigabeoptionen auszuwählen. Dadurch öffnet sich ein neues Fenster, in dem die Sharing-Einstellungen vorgenommen werden können. Bei Wer kann freigeben? sollte auf Nur Host gewechselt werden.

Wenn ein Screen-Sharing stattfindet, können sogenannte Annotationen (Kommentare) gemacht werden. Alle Teilnehmer können mit einem Stift beliebige Stellen markieren und Bemerkungen anbringen. Um den Missbrauch hier einzuschränken, kann mit der Maus an den oberen Rand des geteilten Bildschirms gefahren werden, um das Menu anzuzeigen. Ganz Rechts wählt man Mehr, um das Kontextmenu anzuzeigen.

In einem ersten Schritt kann Namen der Kommentatoren anzeigen aktiviert werden. Dadurch werden sämtliche Kritzeleien mit dem Namen des entsprechenden Urhebers versehen. Anonyme Schmierereien sind dadurch nicht mehr möglich.

Es empfiehlt sich jedoch, die Annotations für alle grundsätzlich abzuschalten. An der gleichen Stelle findet sich der Eintrag Annotierung von Teilnehmern deaktivieren. Wird diese Einstellung aktiviert, kann nur noch der Host entsprechende Vermerke anbringen.

Das Absichern von neu zugänglichen Produkten ist, wenn die Erfahrung fehlt, nicht immer einfach. Die neue Situation, dass vielerorts Videokonferenzen eingesetzt werden, überfordert. Zoom bietet eigentlich eine Reihe von Einstellungsmöglichkeiten, um Angreifern das Leben schwer zu machen. Es ist schade, dass diese nicht standardmässig etabliert werden, sondern dass man sie manuell einsetzen muss. Hat man das aber einmal verstanden und richtig gemacht, muss man sich nicht mehr vor der Kompromittierung oder Übernahme von Meetings fürchten.

Unsere Spezialisten kontaktieren Sie gern!

Marc Ruef

Marc Ruef

Marisa Tschopp

Marc Ruef

Unsere Spezialisten kontaktieren Sie gern!